Obtener permisos de raíz en el HIROYASU HI-B8 Zello PoC FM Walkie Talkie. Para deshabilitar los sonidos de animación de arranque ruidoso y más.

Tenga En Cuenta Que Este Es Un Proceso En Curso, Por Lo Que Las Cosas Pueden Cambiar.

Resumen

El proyecto se inició debido a que el dispositivo emitió sonidos fuertes durante el arranque y el apagado. Este problema llevó a una investigación sobre la seguridad del dispositivo, que reveló que estaba ejecutando una versión obsoleta del sistema operativo Android. Otras preocupaciones incluían la falta de apoyo europeo y la ausencia de un sitio web de la empresa para el proveedor. Estos factores motivaron colectivamente un esfuerzo para eliminar los sonidos de inicio y apagado. La configuración de seguridad del dispositivo no estaba configurada correctamente, lo que permite a los usuarios realizar acciones que podrían haber sido restringidas con la configuración adecuada habilitada. Se identificaron dos métodos para eliminar la animación de audio y arranque del dispositivo:

Modificación suave:

Este enfoque proporciona un acceso root limitado, pero debido a una partición raíz de solo lectura, no son posibles cambios permanentes en el sistema de archivos; solo se pueden realizar modificaciones temporales. Además, el desbloqueo del gestor de arranque activa las comprobaciones de seguridad, que a su vez introducen retrasos en el proceso de arranque.

Modificación del sistema de archivos (método preferido):

Este método permite la modificación directa de la configuración codificada sin necesidad de acceso root. Se trata de montar el sistema de archivos en un sistema operativo Linux, que debe soportar de manera natural los formatos necesarios que permitan realizar los cambios necesarios, antes de volver a subirlo al dispositivo. Este proceso es más limpio, más rápido y evita activar los mecanismos de seguridad que se producen al utilizar el primer método.

- Enraízando HIROYASU HI-B8 Zello PoC FM Walkie Talkie

- Resumen

- Acerca de Radio

- Software requerido:

- Máquina virtual de Kali Linux

- Imagen completa de respaldo

- Dumping the Boot (tiempos de arranque más lentos opcionales)

- Instalación De Magisk (Tiempos De Arranque Más Lentos Opcionales)

- Borrar datos de usuario y metadatos (tiempos de arranque más lentos opcionales)

- Escribir el bootrom parcheado personalizado (tiempos de arranque más lentos opcionales)

- Desbloqueo Del Cargador De Arranque (Tiempos De Arranque Más Lentos Opcionales)

- Habilitar el acceso a la raíz (tiempos de arranque más lentos opcionales)

- Animación de arranque de desactivación suave (tiempos de arranque más lentos opcionales)

- Reemplace Las imágenes de inicio (tiempos de arranque más lentos opcionales)

- Crear Animación De Arranque Personalizada (Tiempos De Arranque Más Lentos Opcionales)

- Modificación del sistema de archivos (método preferido):

- Comandos y modos adicionales

- Inicio En El Modo De Recuperación ( Se Requiere Un Bootloader Desbloqueado)

- Modo de ingeniero MTK

- Información de Radio

- Habilitar / Deshabilitar la instalación de la aplicación

- Obtención de informes de errores

- Ver IMIE & MEID

- Restauración de copia de seguridad completa

- QRM Desde La Pantalla (Advertencia)

- Internos

- Notas Adicionales

- Recursos

- Créditos

Acerca de Radio

El HIROYASU HI-B8 es un dispositivo multifuncional que integra características que se encuentran típicamente en teléfonos inteligentes, walkie-talkies, rastreadores GPS y radios FM. Diseñado para apoyar las necesidades de comunicación profesional y recreativa, Combina opciones de conectividad robustas con un diseño compacto y duradero.

El dispositivo admite redes 2G, 3G y 4G LTE, proporcionando comunicación de voz y datos fiable, incluso en áreas con cobertura limitada. Está equipado con la funcionalidad Zello Push-to-Talk (PoC), que facilita la funcionalidad instantánea La comunicación a través de las redes, y también incluye una radio FM para el uso tradicional de difusión.

El HI-B8 se ejecuta en el sistema operativo Android 9.0, ofreciendo acceso a una amplia gama de aplicaciones y opciones de personalización. Su interfaz de pantalla táctil de 2.4 pulgadas admite la facilidad de uso en varios entornos. Con 2GB de RAM y 16GB de almacenamiento interno, el dispositivo proporciona capacidad suficiente para aplicaciones y archivos esenciales.

La funcionalidad GPS integrada permite el seguimiento de la ubicación, la navegación y el uso compartido de coordenadas, por lo que es adecuado para tareas que requieren geolocalización. Se incluye una función de grabación de voz para capturar notas de audio, conversaciones, U otros datos de audio críticos.

El dispositivo está diseñado para ser duradero, apoyando el uso en entornos desafiantes, como sitios de construcción, expediciones al aire libre o entornos industriales. Su diseño compacto y la combinación de herramientas de comunicación lo convierten en una opción práctica para los usuarios que requieren un dispositivo de comunicación versátil.

Sistema operativo: Android 9.0

Especificaciones del hardware:

- CPU: MTK6739 Quad-cord 1.3Ghz 64bits ARM

- Memoria: 2GB RAM + 16GB ROM

- Tamaño LCD: 2.4” TFT Touch

- Bluetooth/WIFI: Soporte

- GPS/BD: Soporte

- Speaker: 2W output

- Battery: 4000mAh

- Dimension: 1605530mm

- Peso del dispositivo: 200g (batería y antena instaladas)

- Ambiente de trabajo: -20°c ~85°c

- Voltaje de trabajo: 3.7V

- Recibir sensibilidad:-106dbm

- Max.Transmit Power: 23-25dBm @all up bits

- Waterproof Level: IP54

- Earphone Jack: 3.5mm single plug

- USB Interface: Type-c

Cellular Network Specifications:

- 2G GSM850/900/1800/1900MHz

- 3G WCDMA: B1/B2/B5/B8

- 4GFDD: B1/B3/B5/B7/B8/B20/B28A/B28B

- 4GTDD: B38/B39/B40/B41

Software requerido:

Instalación de ADB

Descargue el archivo ZIP de Android SDK Platform Tools para Windows

- Extraiga el archivo ZIP en la carpeta de descargas de su computadora.

- Haga clic con el botón derecho en el archivo ZIP y seleccione

Extract All. - Elija una carpeta de destino donde desee extraer los archivos y haga clic en

Extract. Esto creará una carpeta que contiene el ADB y otras herramientas. - Vaya a la carpeta donde extrajo el contenido del archivo ZIP.

- Esta carpeta debe contener el

adb.exeArchivo. Haga clic en la barra de direcciones de la carpeta en la parte superior. Se mostrará la ruta completa a la carpeta. - Abra el símbolo del comando y

cdA la ruta copiada desde la barra de direcciones. - Adb.exe ahora se puede ejecutar con

./adb -h.

El camino utilizado en esta guía es C:\Users\Gamer\adb-fastboot\platform-tools\Así que cuando se muestra esto utilice su propia ruta.

Instalación del cliente MTK

Nota: la mayor parte de esta guía tomada desde aquí con algunos menores Cambios, como que tuve problemas con la instalación de módulos de Python debido a un problema de trayectoria larga en Windows 10, que se resolvió Usando una edición de registro.

Instalar Winfsp (para fusible) Descargar e instalar

Descargue el último cliente MTK e installinstale descomprimir y navegue en su ruta con el símbolo del comando, luego instale los requisitos de las herramientas.

pip3 install -r requirements.txt

Error De La Vía Larga Con Pip :

Solución: cree un archivo llamado Long-pathfix.reg y coloque lo siguiente en el archivo.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\FileSystem]

"LongPathsEnabled"=dword:00000001

A continuación, haga doble clic en el archivo y permita que se instale. Cerrar el símbolo del comando y volver a abrirlo y volver a intentar instalar el required.txt

Any other compiling errors try the following:

- Descargue e instale las herramientas de compilación:

- Vaya a la página Herramientas de compilación de Visual Studio. Descargue el instalador y ejecútelo.

- Seleccione las cargas de trabajo necesarias:

- En el instalador, seleccione la carga de trabajo “Desktop development with C++”. Asegúrese de que se selecciona el componente “MSVC v142 – VS 2019 C++ x64/x86 build tools” (o posterior). También puede marcar “SDK de Windows 10” si aún no está seleccionado. – Deseleccionar Windows 11 ya que no es necesario

- Completa la instalación:

- Haga clic en el botón “Instalar” para comenzar la instalación. Siga las instrucciones para completar la instalación. Reinicie su computadora si es necesario.

Por último descargar el instalador de usbdk desde aquí y instalarlo. Esto debería Ser todos los requisitos necesarios para empezar a completar.

Máquina virtual de Kali Linux

Nota Kali linux no es necesario. Cualquier sistema linux con soporte ext4 y permisos de sudo o root debería funcionar.

Kali Como Una Máquina Virtual Prefabricada

o

Instalación De Kali Como Máquina Virtual

Directorio compartido de mapas

Haga clic en la máquina virtual de Kali, antes de iniciarla y asignar un recurso compartido a la ubicación a la que se asigna la carpeta de cliente MTK. En el siguiente ejemplo, se trataba de escritorio, esto nos permitió navegar desde el escritorio al directorio del cliente MTK Como se muestra en la guía.

Imagen completa de respaldo

Antes de comenzar este proyecto, se aconseja hacer una copia de seguridad completa de la radio, esto le permitirá restaurar si algo sale mal. Tenga en cuenta que esto podría tardar alrededor de 10-15 minutos en copiar el archivo a través del USB a la computadora local. El archivo general también ocupará alrededor de 14,5 GB de espacio local.

Tenga en cuenta: En el ejemplo, las instrucciones contienen el siguiente texto:

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

If it is already connected and on, hold power for 10 seconds to reset.

Esto no es del todo exacto, necesitamos realizar los siguientes pasos:

- Apague la radio con un cable USB conectado a la radio y al ordenador y retire la batería.

- Vuelva a conectar la batería Y espere el sonido de la notificación de conexión USB en el ordenador.

- Desconecte y vuelva a conectar la batería, la radio ahora debe ser detectada.

El video a continuación demuestra el proceso:

Si falla, simplemente vuelva a hacer todo el proceso, tenga en cuenta que tomó unas cuantas veces para que funcione con los comandos, por lo que si no se detecta no entre en pánico, simplemente siga intentándolo.

Finalmente, esto tendrá que ser reproducido para todos los comandos utilizados a continuación hasta que haya completado el proceso.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>python3 mtk.py rf backup.img

MTK Flash/Exploit Client Public V2.0.1 (c) B.Kerler 2018-2024

Preloader - Status: Waiting for PreLoader VCOM, please reconnect mobile to brom mode

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

If it is already connected and on, hold power for 10 seconds to reset.

........

...Port - Device detected :)

Preloader - CPU: MT6739/MT6731/MT8765()

Preloader - HW version: 0x0

Preloader - WDT: 0x10007000

Preloader - Uart: 0x11002000

Preloader - Brom payload addr: 0x100a00

Preloader - DA payload addr: 0x201000

Preloader - CQ_DMA addr: 0x10212000

Preloader - Var1: 0xb4

Preloader - Disabling Watchdog...

Preloader - HW code: 0x699

Preloader - Target config: 0x0

Preloader - SBC enabled: False

Preloader - SLA enabled: False

Preloader - DAA enabled: False

Preloader - SWJTAG enabled: False

Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False

Preloader - Root cert required: False

Preloader - Mem read auth: False

Preloader - Mem write auth: False

Preloader - Cmd 0xC8 blocked: False

Preloader - Get Target info

Preloader - HW subcode: 0x8a00

Preloader - HW Ver: 0xcb00

Preloader - SW Ver: 0x2

Preloader - ME_ID: 8C9061A2190D6F2C543FF335D358DBB6

Preloader - SOC_ID: 4A13B658562E8689A847DCA687CFE3C339F3C1866DABBF304FFCD5EEC4CF47D4

DaHandler - Device is unprotected.

DaHandler - Device is in Preloader-Mode.

DAXFlash - Uploading xflash stage 1 from MTK_DA_V5.bin

XFlashExt - Patching da1 ...

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "hash_check" in preloader

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "get_vfy_policy" in preloader

XFlashExt - Patching da2 ...

XFlashExt - Security check patched

XFlashExt - DA version anti-rollback patched

XFlashExt - SBC patched to be disabled

XFlashExt - Register read/write not allowed patched

DAXFlash - Successfully uploaded stage 1, jumping ..

Preloader - Jumping to 0x200000

Preloader - Jumping to 0x200000: ok.

DAXFlash - Successfully received DA sync

DAXFlash - Uploading stage 2...

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - Boot to succeeded.

DAXFlash - Successfully uploaded stage 2

DAXFlash - DA SLA is disabled

DAXFlash - EMMC FWVer: 0x0

DAXFlash - EMMC ID: QE63MB

DAXFlash - EMMC CID: 150100514536334d4203aba6f2a5954b

DAXFlash - EMMC Boot1 Size: 0x400000

DAXFlash - EMMC Boot2 Size: 0x400000

DAXFlash - EMMC GP1 Size: 0x0

DAXFlash - EMMC GP2 Size: 0x0

DAXFlash - EMMC GP3 Size: 0x0

DAXFlash - EMMC GP4 Size: 0x0

DAXFlash - EMMC RPMB Size: 0x400000

DAXFlash - EMMC USER Size: 0x3a3e00000

DAXFlash - HW-CODE : 0x699

DAXFlash - HWSUB-CODE : 0x8A00

DAXFlash - HW-VERSION : 0xCB00

DAXFlash - SW-VERSION : 0x2

DAXFlash - CHIP-EVOLUTION : 0x0

DAXFlash - DA-VERSION : 1.0

DAXFlash - Extensions were accepted. Jumping to extensions...

DAXFlash - Boot to succeeded.

DAXFlash - DA Extensions successfully added

Dumping sector 0 with flash size 0x3a3e00000 as backup.img.

Progress: |██████████| 100.0% Read (0x1D1EA80/0x1D1F000, ) 13.65 MB/s75 MB/sMB/s

Dumped sector 0 with flash size 0x3a3e00000 as backup.img.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>

Almacene este archivo en algún lugar donde sea seguro para más tarde.

A partir de este punto en la guía es posible recorrer dos rutas diferentes como se explica en el resumen.

El método Preferido no requiere raíz en el dispositivo, sino un sistema operativo Linux para realizar ediciones en el sistema de archivos de radios que no hace que ningún mecanismo de seguridad se active y los tiempos de arranque no se efectúan.

El segundo método de arranque lento con acceso de raíz suave, siga a continuación.

Dumping the Boot (tiempos de arranque más lentos opcionales)

Una vez que se ha completado la copia de seguridad completa, se puede descargar la imagen de arranque. Como explican las instrucciones en el README original que viene con Mtk Client, primero debemos asegurarnos de que podemos volcar el cargador de arranque, esto se puede hacer con los siguientes comandos y también muestra la salida del dispositivo objetivo.

A continuación se muestra un ejemplo de descarga del gestor de arranque en el equipo local como boot.bin:

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>python3 mtk.py r boot boot.bin

MTK Flash/Exploit Client Public V2.0.1 (c) B.Kerler 2018-2024

Preloader - Status: Waiting for PreLoader VCOM, please reconnect mobile to brom mode

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

If it is already connected and on, hold power for 10 seconds to reset.

.........Port - Device detected :)

Preloader - CPU: MT6739/MT6731/MT8765()

Preloader - HW version: 0x0

Preloader - WDT: 0x10007000

Preloader - Uart: 0x11002000

Preloader - Brom payload addr: 0x100a00

Preloader - DA payload addr: 0x201000

Preloader - CQ_DMA addr: 0x10212000

Preloader - Var1: 0xb4

Preloader - Disabling Watchdog...

Preloader - HW code: 0x699

Preloader - Target config: 0x0

Preloader - SBC enabled: False

Preloader - SLA enabled: False

Preloader - DAA enabled: False

Preloader - SWJTAG enabled: False

Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False

Preloader - Root cert required: False

Preloader - Mem read auth: False

Preloader - Mem write auth: False

Preloader - Cmd 0xC8 blocked: False

Preloader - Get Target info

Preloader - HW subcode: 0x8a00

Preloader - HW Ver: 0xcb00

Preloader - SW Ver: 0x2

Preloader - ME_ID: 8C9061A2190D6F2C543FF335D358DBB6

Preloader - SOC_ID: 4A13B658562E8689A847DCA687CFE3C339F3C1866DABBF304FFCD5EEC4CF47D4

DaHandler - Device is unprotected.

DaHandler - Device is in Preloader-Mode.

DAXFlash - Uploading xflash stage 1 from MTK_DA_V5.bin

XFlashExt - Patching da1 ...

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "hash_check" in preloader

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "get_vfy_policy" in preloader

XFlashExt - Patching da2 ...

XFlashExt - Security check patched

XFlashExt - DA version anti-rollback patched

XFlashExt - SBC patched to be disabled

XFlashExt - Register read/write not allowed patched

DAXFlash - Successfully uploaded stage 1, jumping ..

Preloader - Jumping to 0x200000

Preloader - Jumping to 0x200000: ok.

DAXFlash - Successfully received DA sync

DAXFlash - Uploading stage 2...

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - Boot to succeeded.

DAXFlash - Successfully uploaded stage 2

DAXFlash - DA SLA is disabled

DAXFlash - EMMC FWVer: 0x0

DAXFlash - EMMC ID: QE63MB

DAXFlash - EMMC CID: 150100514536334d4203aba6f2a5954b

DAXFlash - EMMC Boot1 Size: 0x400000

DAXFlash - EMMC Boot2 Size: 0x400000

DAXFlash - EMMC GP1 Size: 0x0

DAXFlash - EMMC GP2 Size: 0x0

DAXFlash - EMMC GP3 Size: 0x0

DAXFlash - EMMC GP4 Size: 0x0

DAXFlash - EMMC RPMB Size: 0x400000

DAXFlash - EMMC USER Size: 0x3a3e00000

DAXFlash - HW-CODE : 0x699

DAXFlash - HWSUB-CODE : 0x8A00

DAXFlash - HW-VERSION : 0xCB00

DAXFlash - SW-VERSION : 0x2

DAXFlash - CHIP-EVOLUTION : 0x0

DAXFlash - DA-VERSION : 1.0

DAXFlash - Extensions were accepted. Jumping to extensions...

DAXFlash - Boot to succeeded.

DAXFlash - DA Extensions successfully added

DaHandler - Requesting available partitions ....

DaHandler - Dumping partition "boot"

Progress: |██████████| 100.0% Read (0xC000/0xC000, ) 0.00 MB/s00 MB/s

DaHandler - Dumped sector 553216 with sector count 49152 as boot.bin.

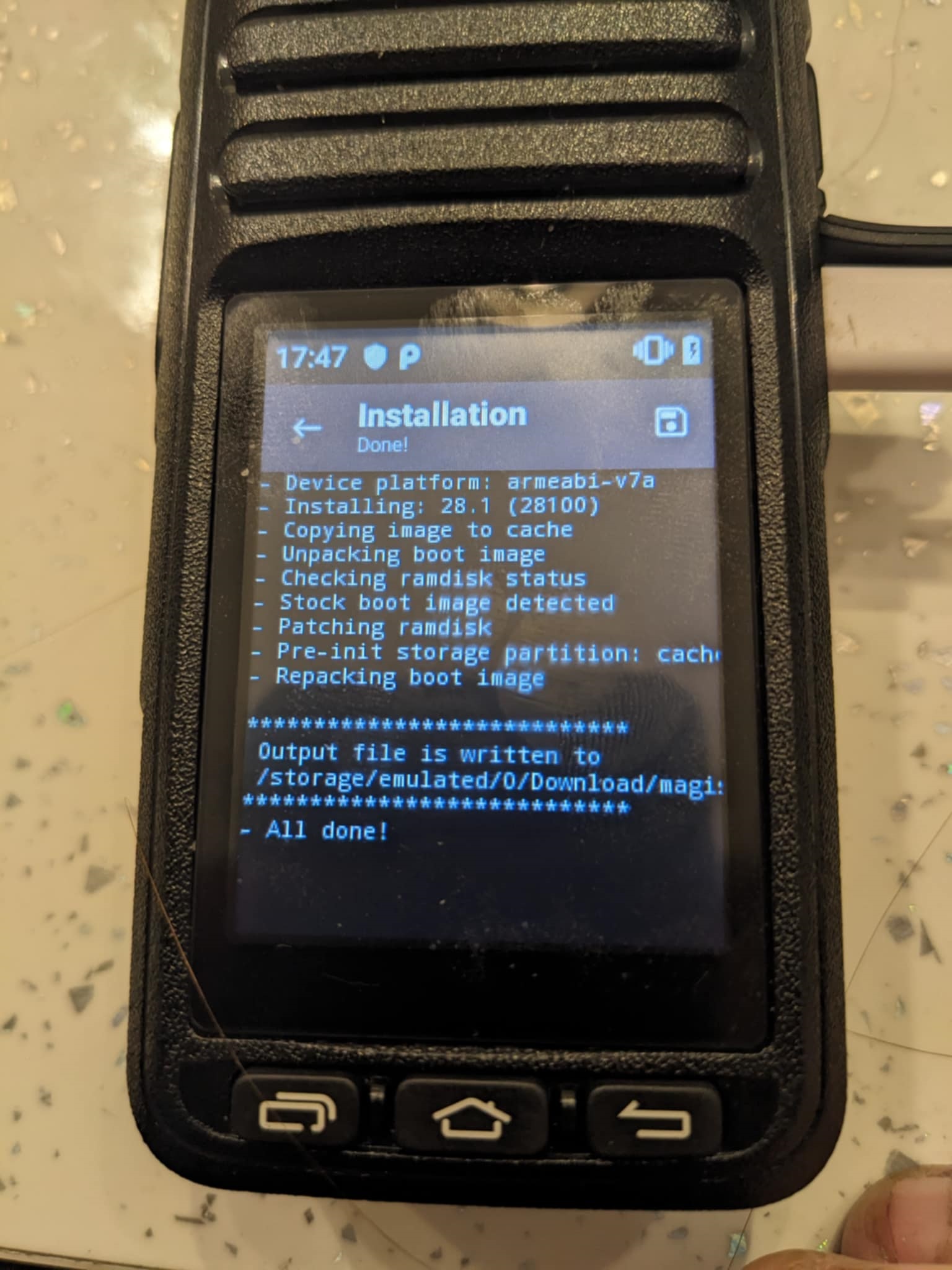

Instalación De Magisk (Tiempos De Arranque Más Lentos Opcionales)

Cuando el gestor de arranque se ha descargado correctamente en el ordenador local, a continuación necesitamos instalar el Magisk en la radio Para continuar el proceso de parchear el gestor de arranque.

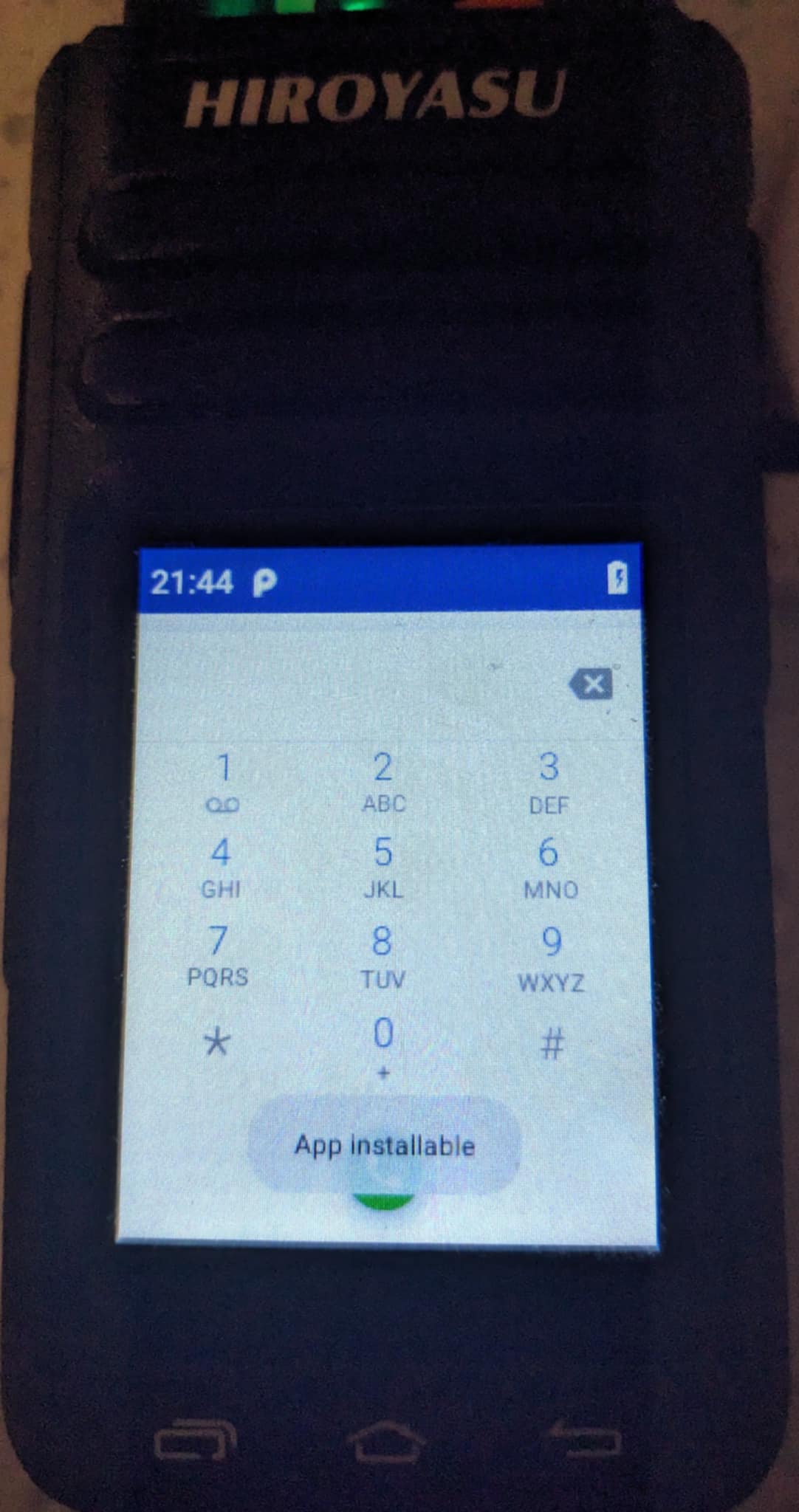

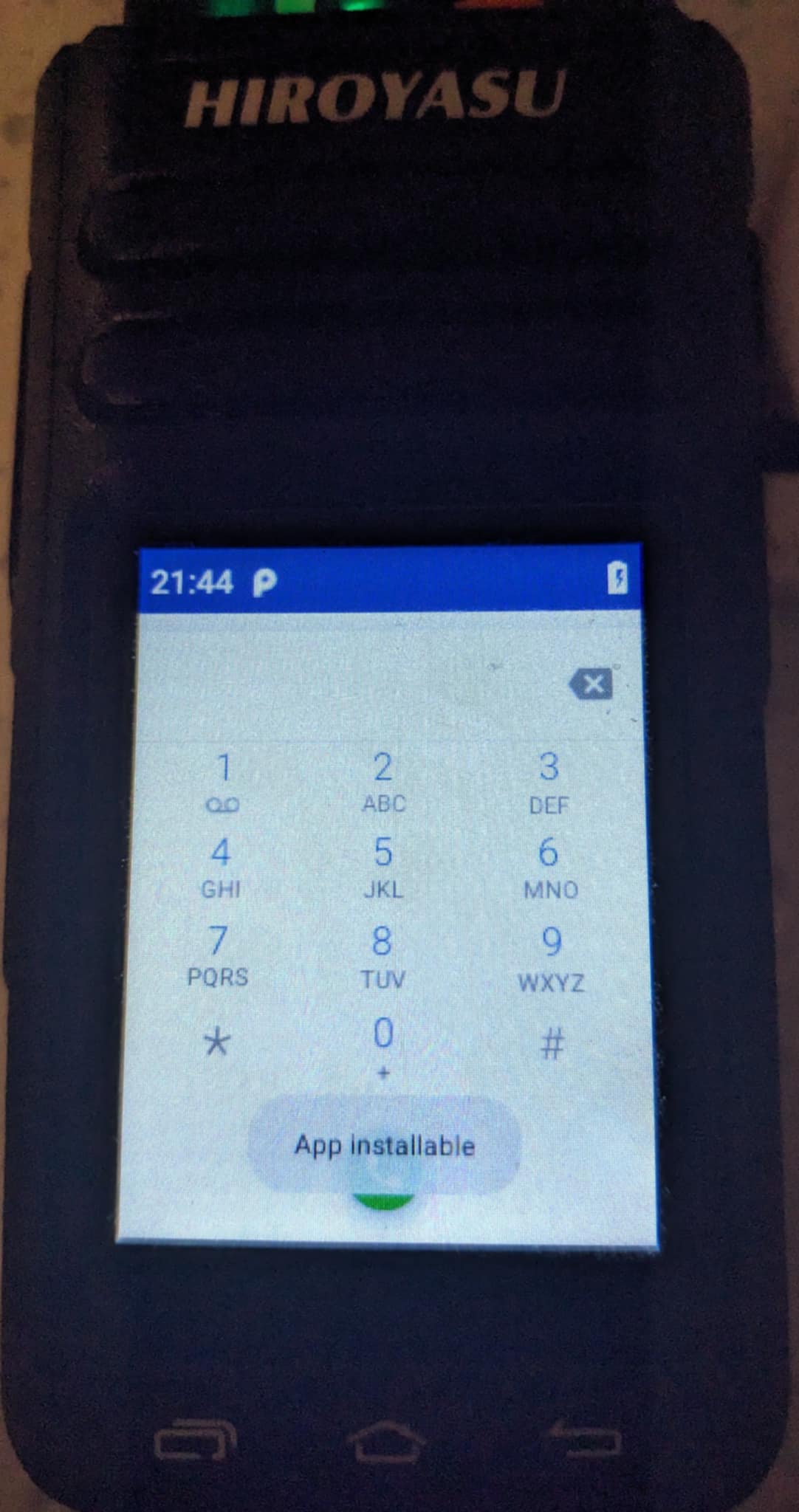

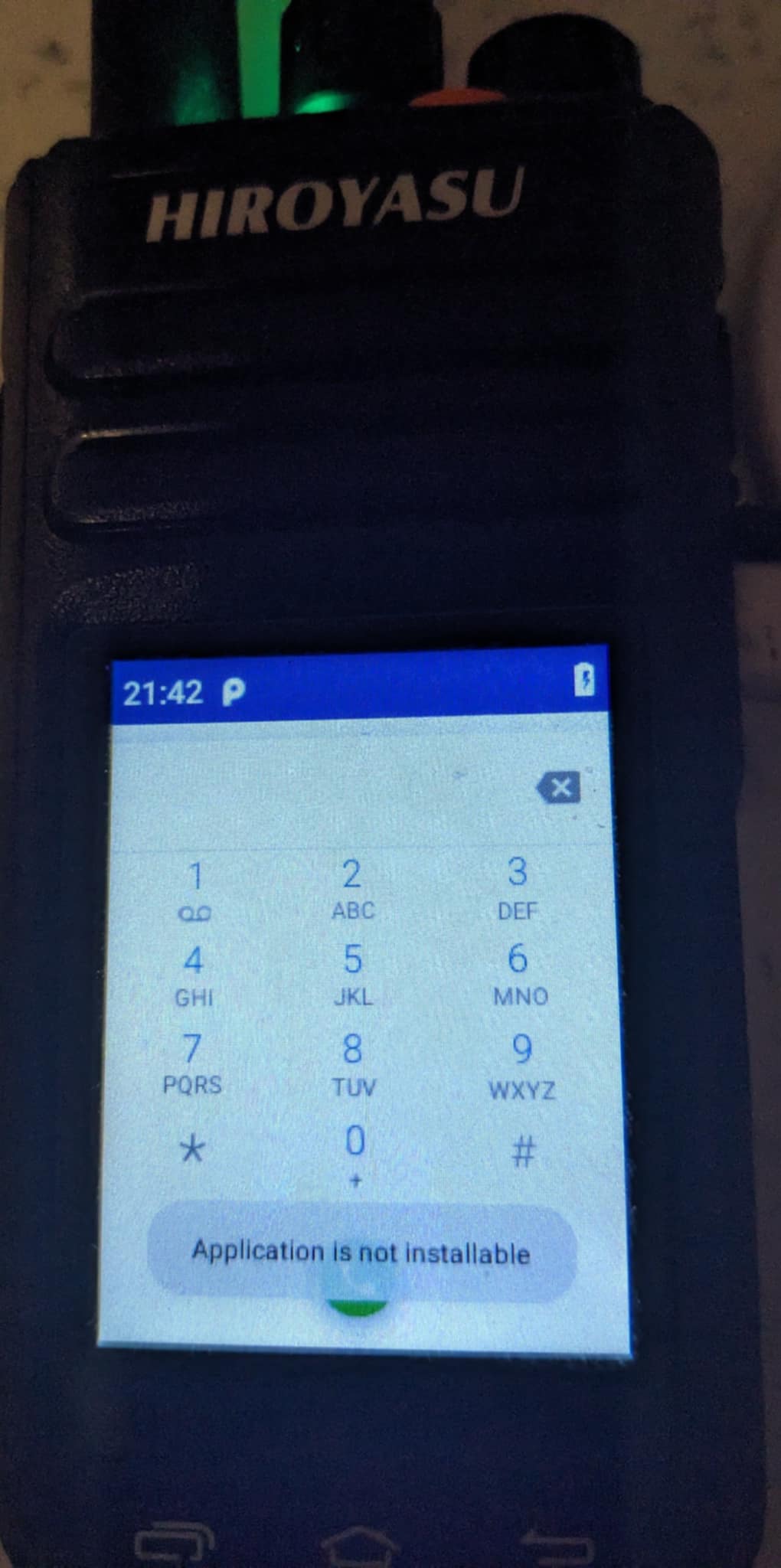

Tenga en cuenta que esto no se puede completar desde un dispositivo de fábrica hasta que haya navegado hasta el teclado del teléfono, Luego, ingresando la secuencia siguiente *#13579*#Al finalizar, debe parpadear hacia arriba en la parte inferior como se muestra en la imagen de abajo.

Si ha hecho esto antes, es posible que haya revertido la configuración de esto, lo que no es un problema, ya que funciona como un interruptor mediante el uso de la Códigos clave que puede habilitar o deshabilitar el acceso a la instalación de la aplicación. Aunque si este proceso no se ha completado Instalar Magisk fallará.

Al finalizar el proceso de desbloqueo de la instalación de la aplicación, necesitamos descargar el archivo APK de Magisk parcheado

Una vez que se descarga la aplicación Magisk, se deben configurar algunas configuraciones más antes de continuar con el resto de los pasos, como habilitar el desbloqueo de OEM y la depuración USB. Cuando se instale Magisk nos permitirá enviar archivos a la radio y realizar otras tareas a través de la línea de comandos “adb” en la radio.

Esto se puede lograr procediendo con lo siguiente en la radio en sí mismo.

Activar el modo de desarrollador:

- Navegar Configuración/Acerca de Seguido por teléfono/Versión, Toque 7x en el número de compilación

Desbloqueo OEM (posiblemente no necesario como mtk cliente fuerza esto. en la lista de ser probado)

- Vaya A Configuración/Configuración adicional/Opciones de desarrollador, active “Desbloqueo OEM”

Depuración de USB:

- Vaya A Configuración/Configuración adicional/Opciones de desarrollador, habilite la depuración de USB”

Al finalizar la configuración, los cambios requeridos para instalar Masgisk y el acceso al dispositivo a través de USB. Es Ahora es posible instalar de forma remota el archivo apk siguiendo los siguientes comandos.

Instalar magisk apk

adb install app-release.apk

Si aún no se ha hecho, acepte el aviso de certificado en la pantalla de radios para permitir la conexión de adb.

A continuación, tenemos que subir el archivo de arranque que se descargó desde la radio, de vuelta a la radio en el siguiente directorio /sdcard/Download Esto se puede hacer con el adb.

adb push boot.img /sdcard/Download

Al finalizar la subida a la radio. Ahora tenemos que hacerlo Recoge el dispositivo y la aplicación Iniciar Magisk y navegar Para el administrador de archivos, entonces busque la aplicación llamada app-release.apk y toque en ella para instalar.

Una vez instalada la app necesitamos abrirla y seleccionar el archivo boot.bin que hemos subido previamente. Esto comenzará el proceso de parcheo como se muestra en la siguiente captura de pantalla.

Ahora que Magisk ha parcheado el archivo de arranque, necesitamos descargarlo de nuevo en el ordenador host Y moverlo de nuevo al directorio de cliente mtk como boot.patched para la simplicidad de comandos.

adb pull /sdcard/Download/[displayed magisk patched boot filename here]

mv [displayed magisk patched boot filename here] boot.patched

Borrar datos de usuario y metadatos (tiempos de arranque más lentos opcionales)

Nota: Esto eliminará todas las aplicaciones que no son predeterminadas para la habitación, por lo que si instaló adicional Aplicaciones las perderás, así que asegúrate de tenerlas respaldadas.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>python3 mtk.py e userdata,metadata

MTK Flash/Exploit Client Public V2.0.1 (c) B.Kerler 2018-2024

Preloader - Status: Waiting for PreLoader VCOM, please reconnect mobile to brom mode

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

If it is already connected and on, hold power for 10 seconds to reset.

.Port - Device detected :)

Preloader - CPU: MT6739/MT6731/MT8765()

Preloader - HW version: 0x0

Preloader - WDT: 0x10007000

Preloader - Uart: 0x11002000

Preloader - Brom payload addr: 0x100a00

Preloader - DA payload addr: 0x201000

Preloader - CQ_DMA addr: 0x10212000

Preloader - Var1: 0xb4

Preloader - Disabling Watchdog...

Preloader - HW code: 0x699

Preloader - Target config: 0x0

Preloader - SBC enabled: False

Preloader - SLA enabled: False

Preloader - DAA enabled: False

Preloader - SWJTAG enabled: False

Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False

Preloader - Root cert required: False

Preloader - Mem read auth: False

Preloader - Mem write auth: False

Preloader - Cmd 0xC8 blocked: False

Preloader - Get Target info

Preloader - HW subcode: 0x8a00

Preloader - HW Ver: 0xcb00

Preloader - SW Ver: 0x2

Preloader - ME_ID: 8C9061A2190D6F2C543FF335D358DBB6

Preloader - SOC_ID: 4A13B658562E8689A847DCA687CFE3C339F3C1866DABBF304FFCD5EEC4CF47D4

DaHandler - Device is unprotected.

DaHandler - Device is in Preloader-Mode.

DAXFlash - Uploading xflash stage 1 from MTK_DA_V5.bin

XFlashExt - Patching da1 ...

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "hash_check" in preloader

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "get_vfy_policy" in preloader

XFlashExt - Patching da2 ...

XFlashExt - Security check patched

XFlashExt - DA version anti-rollback patched

XFlashExt - SBC patched to be disabled

XFlashExt - Register read/write not allowed patched

DAXFlash - Successfully uploaded stage 1, jumping ..

Preloader - Jumping to 0x200000

Preloader - Jumping to 0x200000: ok.

DAXFlash - Successfully received DA sync

DAXFlash - Uploading stage 2...

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - Boot to succeeded.

DAXFlash - Successfully uploaded stage 2

DAXFlash - DA SLA is disabled

DAXFlash - EMMC FWVer: 0x0

DAXFlash - EMMC ID: QE63MB

DAXFlash - EMMC CID: 150100514536334d4203aba6f2a5954b

DAXFlash - EMMC Boot1 Size: 0x400000

DAXFlash - EMMC Boot2 Size: 0x400000

DAXFlash - EMMC GP1 Size: 0x0

DAXFlash - EMMC GP2 Size: 0x0

DAXFlash - EMMC GP3 Size: 0x0

DAXFlash - EMMC GP4 Size: 0x0

DAXFlash - EMMC RPMB Size: 0x400000

DAXFlash - EMMC USER Size: 0x3a3e00000

DAXFlash - HW-CODE : 0x699

DAXFlash - HWSUB-CODE : 0x8A00

DAXFlash - HW-VERSION : 0xCB00

DAXFlash - SW-VERSION : 0x2

DAXFlash - CHIP-EVOLUTION : 0x0

DAXFlash - DA-VERSION : 1.0

DAXFlash - Extensions were accepted. Jumping to extensions...

DAXFlash - Boot to succeeded.

DAXFlash - DA Extensions successfully added

DAXFlash - Formatting addr 0x7b000000 with length 0x327dfbe00, please standby....

Progress: |██████████| 100.0% Erasing (0x193EFDF/0x193EFDF, ) 63650.70 MB/s

DAXFlash - Successsfully formatted addr 0x7b000000 with length 13553876480.

Formatted sector 4030464 with sector count 26472415.

DAXFlash - Formatting addr 0x5688000 with length 0x2000000, please standby....

Progress: |██████████| 100.0% Erasing (0x10000/0x10000, ) 256.06 MB/s

DAXFlash - Successsfully formatted addr 0x5688000 with length 33554432.

Formatted sector 177216 with sector count 65536.

All partitions formatted.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>

Escribir el bootrom parcheado personalizado (tiempos de arranque más lentos opcionales)

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>python3 mtk.py w boot boot.patched

MTK Flash/Exploit Client Public V2.0.1 (c) B.Kerler 2018-2024

Preloader - Status: Waiting for PreLoader VCOM, please reconnect mobile to brom mode

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

If it is already connected and on, hold power for 10 seconds to reset.

...........

Port - Device detected :)

Preloader - CPU: MT6739/MT6731/MT8765()

Preloader - HW version: 0x0

Preloader - WDT: 0x10007000

Preloader - Uart: 0x11002000

Preloader - Brom payload addr: 0x100a00

Preloader - DA payload addr: 0x201000

Preloader - CQ_DMA addr: 0x10212000

Preloader - Var1: 0xb4

Preloader - Disabling Watchdog...

Preloader - HW code: 0x699

Preloader - Target config: 0x0

Preloader - SBC enabled: False

Preloader - SLA enabled: False

Preloader - DAA enabled: False

Preloader - SWJTAG enabled: False

Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False

Preloader - Root cert required: False

Preloader - Mem read auth: False

Preloader - Mem write auth: False

Preloader - Cmd 0xC8 blocked: False

Preloader - Get Target info

Preloader - HW subcode: 0x8a00

Preloader - HW Ver: 0xcb00

Preloader - SW Ver: 0x2

Preloader - ME_ID: 8C9061A2190D6F2C543FF335D358DBB6

Preloader - SOC_ID: 4A13B658562E8689A847DCA687CFE3C339F3C1866DABBF304FFCD5EEC4CF47D4

DaHandler - Device is unprotected.

DaHandler - Device is in Preloader-Mode.

DAXFlash - Uploading xflash stage 1 from MTK_DA_V5.bin

XFlashExt - Patching da1 ...

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "hash_check" in preloader

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "get_vfy_policy" in preloader

XFlashExt - Patching da2 ...

XFlashExt - Security check patched

XFlashExt - DA version anti-rollback patched

XFlashExt - SBC patched to be disabled

XFlashExt - Register read/write not allowed patched

DAXFlash - Successfully uploaded stage 1, jumping ..

Preloader - Jumping to 0x200000

Preloader - Jumping to 0x200000: ok.

DAXFlash - Successfully received DA sync

DAXFlash - Uploading stage 2...

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - Boot to succeeded.

DAXFlash - Successfully uploaded stage 2

DAXFlash - DA SLA is disabled

DAXFlash - EMMC FWVer: 0x0

DAXFlash - EMMC ID: QE63MB

DAXFlash - EMMC CID: 150100514536334d4203aba6f2a5954b

DAXFlash - EMMC Boot1 Size: 0x400000

DAXFlash - EMMC Boot2 Size: 0x400000

DAXFlash - EMMC GP1 Size: 0x0

DAXFlash - EMMC GP2 Size: 0x0

DAXFlash - EMMC GP3 Size: 0x0

DAXFlash - EMMC GP4 Size: 0x0

DAXFlash - EMMC RPMB Size: 0x400000

DAXFlash - EMMC USER Size: 0x3a3e00000

DAXFlash - HW-CODE : 0x699

DAXFlash - HWSUB-CODE : 0x8A00

DAXFlash - HW-VERSION : 0xCB00

DAXFlash - SW-VERSION : 0x2

DAXFlash - CHIP-EVOLUTION : 0x0

DAXFlash - DA-VERSION : 1.0

DAXFlash - Extensions were accepted. Jumping to extensions...

DAXFlash - Boot to succeeded.

DAXFlash - DA Extensions successfully added

Progress: |██████████| 100.0% Write (0xC000/0xC000, ) 4.27 MB/s74 MB/s

Wrote boot.patched to sector 553216 with sector count 49152.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>

Desbloqueo Del Cargador De Arranque (Tiempos De Arranque Más Lentos Opcionales)

La última etapa del uso de MTK Client es desbloquear el gestor de arranque que permite a Magisk obtener su acceso root. Ya no es necesario utilizar el cliente MTK y sus combinaciones de teclas desde aquí en adelante, a menos que más tarde desee cambiar la pantalla de inicio

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>python3 mtk.py da seccfg unlock

MTK Flash/Exploit Client Public V2.0.1 (c) B.Kerler 2018-2024

Preloader - Status: Waiting for PreLoader VCOM, please reconnect mobile to brom mode

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

If it is already connected and on, hold power for 10 seconds to reset.

...........Port - Device detected :)

Preloader - CPU: MT6739/MT6731/MT8765()

Preloader - HW version: 0x0

Preloader - WDT: 0x10007000

Preloader - Uart: 0x11002000

Preloader - Brom payload addr: 0x100a00

Preloader - DA payload addr: 0x201000

Preloader - CQ_DMA addr: 0x10212000

Preloader - Var1: 0xb4

Preloader - Disabling Watchdog...

Preloader - HW code: 0x699

Preloader - Target config: 0x0

Preloader - SBC enabled: False

Preloader - SLA enabled: False

Preloader - DAA enabled: False

Preloader - SWJTAG enabled: False

Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False

Preloader - Root cert required: False

Preloader - Mem read auth: False

Preloader - Mem write auth: False

Preloader - Cmd 0xC8 blocked: False

Preloader - Get Target info

Preloader - HW subcode: 0x8a00

Preloader - HW Ver: 0xcb00

Preloader - SW Ver: 0x2

Preloader - ME_ID: 8C9061A2190D6F2C543FF335D358DBB6

Preloader - SOC_ID: 4A13B658562E8689A847DCA687CFE3C339F3C1866DABBF304FFCD5EEC4CF47D4

DaHandler - Device is unprotected.

DaHandler - Device is in Preloader-Mode.

DAXFlash - Uploading xflash stage 1 from MTK_DA_V5.bin

XFlashExt - Patching da1 ...

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "hash_check" in preloader

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "get_vfy_policy" in preloader

XFlashExt - Patching da2 ...

XFlashExt - Security check patched

XFlashExt - DA version anti-rollback patched

XFlashExt - SBC patched to be disabled

XFlashExt - Register read/write not allowed patched

DAXFlash - Successfully uploaded stage 1, jumping ..

Preloader - Jumping to 0x200000

Preloader - Jumping to 0x200000: ok.

DAXFlash - Successfully received DA sync

DAXFlash - Uploading stage 2...

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - Boot to succeeded.

DAXFlash - Successfully uploaded stage 2

DAXFlash - DA SLA is disabled

DAXFlash - EMMC FWVer: 0x0

DAXFlash - EMMC ID: QE63MB

DAXFlash - EMMC CID: 150100514536334d4203aba6f2a5954b

DAXFlash - EMMC Boot1 Size: 0x400000

DAXFlash - EMMC Boot2 Size: 0x400000

DAXFlash - EMMC GP1 Size: 0x0

DAXFlash - EMMC GP2 Size: 0x0

DAXFlash - EMMC GP3 Size: 0x0

DAXFlash - EMMC GP4 Size: 0x0

DAXFlash - EMMC RPMB Size: 0x400000

DAXFlash - EMMC USER Size: 0x3a3e00000

DAXFlash - HW-CODE : 0x699

DAXFlash - HWSUB-CODE : 0x8A00

DAXFlash - HW-VERSION : 0xCB00

DAXFlash - SW-VERSION : 0x2

DAXFlash - CHIP-EVOLUTION : 0x0

DAXFlash - DA-VERSION : 1.0

DAXFlash - Extensions were accepted. Jumping to extensions...

DAXFlash - Boot to succeeded.

DAXFlash - DA Extensions successfully added

XFlashExt - Detected V4 Lockstate

Sej - HACC init

Sej

Sej - [LIB]: ←[31mSEJ Legacy Hardware seems not to be configured correctly. Results may be wrong.←[0m

Sej - HACC run

Sej - HACC terminate

Sej - HACC init

Sej - HACC run

Sej - HACC terminate

DaHandler

DaHandler - [LIB]: ←[31mDevice is already unlocked←[0m

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>

Habilitar el acceso a la raíz (tiempos de arranque más lentos opcionales)

Una vez que la radio se haya iniciado como normal, tendrá que volver a instalar magisk apk y luego iniciarlo, esto puede hacer que la radio se reinicie en el modo de recuperación. Si esto sucede, simplemente mantenga presionado el botón de emergencia naranja en la parte superior

La radio tomará un poco de tiempo para reiniciar. Una vez que se haya iniciado como normal, vuelva a ejecutar un comando adb shell desde el host La computadora y si prueba el comando “su” debe notar permisos denegados de advertencia. Esto está bien, la aplicación Magisk está bloqueando el acceso. Abra la aplicación y en la barra de navegación inferior seleccione súper usuario y luego habilite, ahora dentro de adb debería poder usar “su” y verificar sus permisos con el comando “id”.

C:\Users\Gamer\adb-fastboot\platform-tools>adb shell

m3_h:/ $ su

m3_h:/ # id

uid=0(root) gid=0(root) groups=0(root) context=u:r:magisk:s0

m3_h:/ #

Animación de arranque de desactivación suave (tiempos de arranque más lentos opcionales)

También es posible desactivar la animación de arranque permitiendo que solo las imágenes de salpicadura de arranque se conviertan en la imagen de arranque. Esto también evitará que el audio se reproduzca y perderá la animación de apagado.

m3_h:/ $ su

m3_h:/ # echo "resetprop debug.sf.nobootanimation 1" > /data/adb/post-fs-data.d/disabled_boot_animations.sh

m3_h:/ # chmod +x /data/adb/post-fs-data.d/disabled_boot_animations.sh

m3_h:/ # reboot

El arranque seguirá siendo más lento y normal debido al estado naranja en el gestor de arranque. Esto se suma en 5 segundos.

- El estado verde significa que el dispositivo está bloqueado o verificado, el Keystore se verifica con una clave OEM y la imagen de arranque fue verificada por el Keystore

- Estado amarillo significa que se utilizó un almacén de claves alternativo para verificar la imagen de arranque

- El estado naranja indica que el dispositivo está desbloqueado, por lo que no se realizó ninguna verificación.

- Estado rojo significa que un dispositivo en el estado bloqueado o verificado tenía una imagen de arranque que no verificaba.

Puedes verificar esto tú mismo.

m3_h:/ $ su

m3_h:/ # getprop ro.boot.verifiedbootstate

orange

m3_h:/ #

Reemplace Las imágenes de inicio (tiempos de arranque más lentos opcionales)

Descargue el archivo logo.bin de la radio con el cliente mtk y utilizando las combinaciones de botones especiales utilizadas anteriormente en esta guía para detectar la radio. Utilice el siguiente comando para descargar en el directorio de clientes mtk llamado logo.bin

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>python3 mtk.py r logo logo.bin

MTK Flash/Exploit Client Public V2.0.1 (c) B.Kerler 2018-2024

Preloader - Status: Waiting for PreLoader VCOM, please reconnect mobile to brom mode

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

If it is already connected and on, hold power for 10 seconds to reset.

...Port - Device detected :)

Preloader - CPU: MT6739/MT6731/MT8765()

Preloader - HW version: 0x0

Preloader - WDT: 0x10007000

Preloader - Uart: 0x11002000

Preloader - Brom payload addr: 0x100a00

Preloader - DA payload addr: 0x201000

Preloader - CQ_DMA addr: 0x10212000

Preloader - Var1: 0xb4

Preloader - Disabling Watchdog...

Preloader - HW code: 0x699

Preloader - Target config: 0x0

Preloader - SBC enabled: False

Preloader - SLA enabled: False

Preloader - DAA enabled: False

Preloader - SWJTAG enabled: False

Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False

Preloader - Root cert required: False

Preloader - Mem read auth: False

Preloader - Mem write auth: False

Preloader - Cmd 0xC8 blocked: False

Preloader - Get Target info

Preloader - HW subcode: 0x8a00

Preloader - HW Ver: 0xcb00

Preloader - SW Ver: 0x2

Preloader - ME_ID: 8C9061A2190D6F2C543FF335D358DBB6

Preloader - SOC_ID: 4A13B658562E8689A847DCA687CFE3C339F3C1866DABBF304FFCD5EEC4CF47D4

DaHandler - Device is unprotected.

DaHandler - Device is in Preloader-Mode.

DAXFlash - Uploading xflash stage 1 from MTK_DA_V5.bin

XFlashExt - Patching da1 ...

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "hash_check" in preloader

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "get_vfy_policy" in preloader

XFlashExt - Patching da2 ...

XFlashExt - Security check patched

XFlashExt - DA version anti-rollback patched

XFlashExt - SBC patched to be disabled

XFlashExt - Register read/write not allowed patched

DAXFlash - Successfully uploaded stage 1, jumping ..

Preloader - Jumping to 0x200000

Preloader - Jumping to 0x200000: ok.

DAXFlash - Successfully received DA sync

DAXFlash - Uploading stage 2...

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - Boot to succeeded.

DAXFlash - Successfully uploaded stage 2

DAXFlash - DA SLA is disabled

DAXFlash - EMMC FWVer: 0x0

DAXFlash - EMMC ID: QE63MB

DAXFlash - EMMC CID: 150100514536334d4203aba6f2a5954b

DAXFlash - EMMC Boot1 Size: 0x400000

DAXFlash - EMMC Boot2 Size: 0x400000

DAXFlash - EMMC GP1 Size: 0x0

DAXFlash - EMMC GP2 Size: 0x0

DAXFlash - EMMC GP3 Size: 0x0

DAXFlash - EMMC GP4 Size: 0x0

DAXFlash - EMMC RPMB Size: 0x400000

DAXFlash - EMMC USER Size: 0x3a3e00000

DAXFlash - HW-CODE : 0x699

DAXFlash - HWSUB-CODE : 0x8A00

DAXFlash - HW-VERSION : 0xCB00

DAXFlash - SW-VERSION : 0x2

DAXFlash - CHIP-EVOLUTION : 0x0

DAXFlash - DA-VERSION : 1.0

DAXFlash - Extensions were accepted. Jumping to extensions...

DAXFlash - Boot to succeeded.

DAXFlash - DA Extensions successfully added

DaHandler - Requesting available partitions ....

DaHandler - Dumping partition "logo"

Progress: |██████████| 100.0% Read (0x4000/0x4000, ) 12.82 MB/s MB/s

DaHandler - Dumped sector 602368 with sector count 16384 as logo.bin.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>

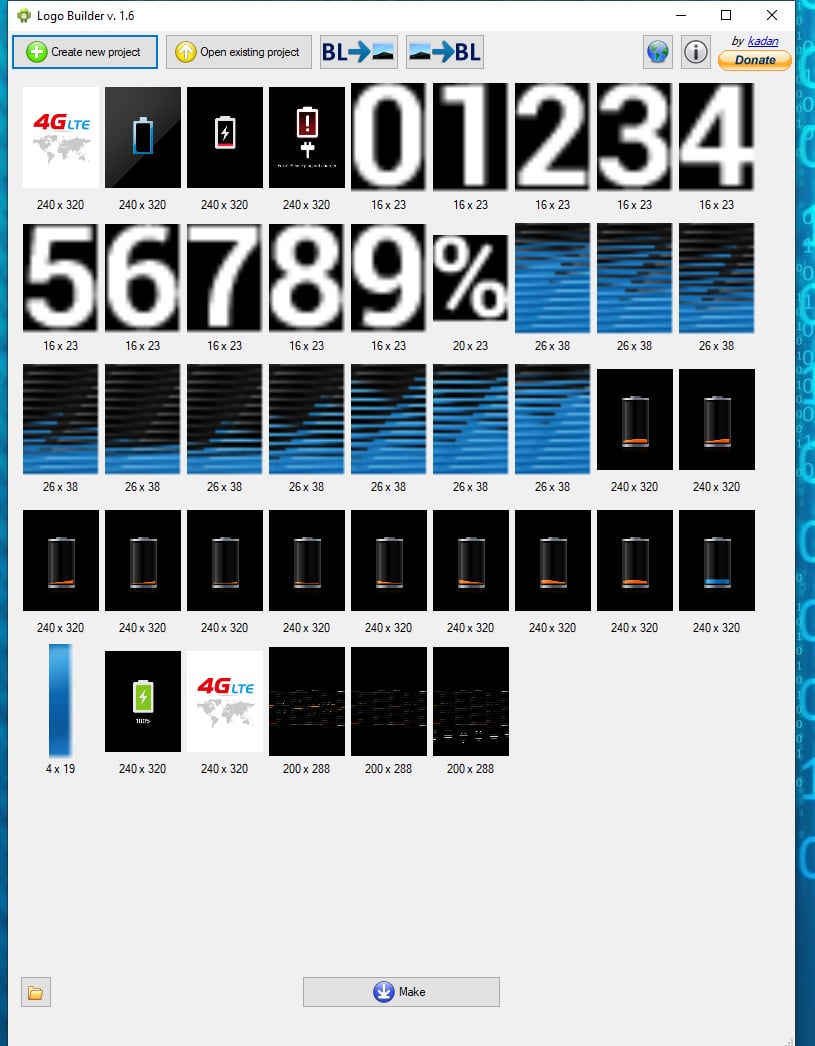

Descargar LogoBuilder_v1.6 desde aquí Extraer el contenido y la modificación debe realizarse en el archivo size.txt para que los archivos Estar cargado con la resolución de pantalla correcta leída para el reembalaje.

Reemplace el contenido de sizes.txt con las siguientes resoluciones.

240x320x2

240x320x4

16x23x4

20x23x4

26x38x4

4x19x4

200x288x4

Cómo usar:

- Haga clic en “Crear proyecto”.

- Seleccione su archivo original de logo.bin y nueva carpeta de proyecto

- Edite las imágenes del proyecto como desee.

- Haga clic en “Make” (se crearán nuevos logo.bin y update.zip para la recuperación)

Tenga en cuenta que hay dos imágenes utilizadas en la carpeta para la pantalla de bienvenida de arranque. Ambos necesitan ser sobrescritos o todavía verás partes de la imagen antigua.

Para reemplazar el archivo logo.bin en el teléfono se requiere el cliente MTK de nuevo. Utilizar el botón especial Combinaciones de nuevo, es posible sobresalir el logo.bin original con el personalizado generado.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>python3 mtk.py w logo C:\Users\Gamer\Desktop\boot_images\logo.bin

MTK Flash/Exploit Client Public V2.0.1 (c) B.Kerler 2018-2024

Preloader - Status: Waiting for PreLoader VCOM, please reconnect mobile to brom mode

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

If it is already connected and on, hold power for 10 seconds to reset.

..

Port - Device detected :)

Preloader - CPU: MT6739/MT6731/MT8765()

Preloader - HW version: 0x0

Preloader - WDT: 0x10007000

Preloader - Uart: 0x11002000

Preloader - Brom payload addr: 0x100a00

Preloader - DA payload addr: 0x201000

Preloader - CQ_DMA addr: 0x10212000

Preloader - Var1: 0xb4

Preloader - Disabling Watchdog...

Preloader - HW code: 0x699

Preloader - Target config: 0x0

Preloader - SBC enabled: False

Preloader - SLA enabled: False

Preloader - DAA enabled: False

Preloader - SWJTAG enabled: False

Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False

Preloader - Root cert required: False

Preloader - Mem read auth: False

Preloader - Mem write auth: False

Preloader - Cmd 0xC8 blocked: False

Preloader - Get Target info

Preloader - HW subcode: 0x8a00

Preloader - HW Ver: 0xcb00

Preloader - SW Ver: 0x2

Preloader - ME_ID: 8C9061A2190D6F2C543FF335D358DBB6

Preloader - SOC_ID: 4A13B658562E8689A847DCA687CFE3C339F3C1866DABBF304FFCD5EEC4CF47D4

DaHandler - Device is unprotected.

DaHandler - Device is in Preloader-Mode.

DAXFlash - Uploading xflash stage 1 from MTK_DA_V5.bin

XFlashExt - Patching da1 ...

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "hash_check" in preloader

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "get_vfy_policy" in preloader

XFlashExt - Patching da2 ...

XFlashExt - Security check patched

XFlashExt - DA version anti-rollback patched

XFlashExt - SBC patched to be disabled

XFlashExt - Register read/write not allowed patched

DAXFlash - Successfully uploaded stage 1, jumping ..

Preloader - Jumping to 0x200000

Preloader - Jumping to 0x200000: ok.

DAXFlash - Successfully received DA sync

DAXFlash - Uploading stage 2...

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - Boot to succeeded.

DAXFlash - Successfully uploaded stage 2

DAXFlash - DA SLA is disabled

DAXFlash - EMMC FWVer: 0x0

DAXFlash - EMMC ID: QE63MB

DAXFlash - EMMC CID: 150100514536334d4203aba6f2a5954b

DAXFlash - EMMC Boot1 Size: 0x400000

DAXFlash - EMMC Boot2 Size: 0x400000

DAXFlash - EMMC GP1 Size: 0x0

DAXFlash - EMMC GP2 Size: 0x0

DAXFlash - EMMC GP3 Size: 0x0

DAXFlash - EMMC GP4 Size: 0x0

DAXFlash - EMMC RPMB Size: 0x400000

DAXFlash - EMMC USER Size: 0x3a3e00000

DAXFlash - HW-CODE : 0x699

DAXFlash - HWSUB-CODE : 0x8A00

DAXFlash - HW-VERSION : 0xCB00

DAXFlash - SW-VERSION : 0x2

DAXFlash - CHIP-EVOLUTION : 0x0

DAXFlash - DA-VERSION : 1.0

DAXFlash - Extensions were accepted. Jumping to extensions...

DAXFlash - Boot to succeeded.

DAXFlash - DA Extensions successfully added

Progress: |██████████| 100.0% Write (0xD8/0xD8, ) 2.00 MB/s

Wrote C:\Users\Gamer\Desktop\boot_images\logo.bin to sector 602368 with sector count 16384.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>

Retire la batería una vez completada y vuelva a colocarla en el cuerpo de la radio y luego encienda la radio. Los cambios deben Ahora se muestra.

Crear Animación De Arranque Personalizada (Tiempos De Arranque Más Lentos Opcionales)

Si ha optado por crear una animación de arranque personalizada, tenga en cuenta que esto puede agregar aún más tiempo al proceso de arranque.

Descargue y descomprima, luego navegue por su ruta con el símbolo del comando y, a continuación, instale los requisitos de las herramientas.

pip3 install -r requirements.txt

Por defecto, este script parece fallar con su propio ejemplo. Lo encontré comentando las líneas 80 y 81 en gifextract.py el código entonces Funciona con el gif de ejemplo.

# If the GIF uses local colour tables, each frame will have its

# own palette.

# If not, we need to apply the global palette to the new frame.

# if not im.getpalette():

# im.putpalette(p)

Una nota de descarga de las animaciones de arranque originales y apertura de la cremallera hay un archivo llamado desc.txt Esto tiene la resolución y FPS utilizado para la elaboración de la línea de comandos.

240 320 10

p 1 0 part0

p 0 0 part1

Crear una animación de arranque de ejemplo para la prueba.

C:\Users\Gamer\Desktop\create_android_bootanimation-master\create_android_bootanimation-master>python3 create_bootanimation.py C:\Users\Gamer\Desktop\create_android_bootanimation-master\create_android_bootanimation-master\example\example.gif 240 320 10 C:\Users\Gamer\Desktop\create_android_bootanimation-master\create_android_bootanimation-master\ -zip

C:\Users\Gamer\Desktop\create_android_bootanimation-master\create_android_bootanimation-master\create_bootanimation.py:160: DeprecationWarning: LANCZOS is deprecated and will be removed in Pillow 10 (2023-07-01). Use Resampling.LANCZOS instead.

original_img = original_img.resize((t_width, height_size), Image.LANCZOS)

Done

C:\Users\Gamer\Desktop\create_android_bootanimation-master\create_android_bootanimation-master>

Copie la animación creada en la radio en el directorio /sdcard/Download

C:\Users\Gamer\adb-fastboot\platform-tools>adb push bootanimation.zip /sdcard/Download/

bootanimation.zip: 1 file pushed, 0 skipped. 31.3 MB/s (431239 bytes in 0.013s)

C:\Users\Gamer\adb-fastboot\platform-tools>

Conviértete en un súper usuario y luego mueve la animación copiada a /data/adb/

C:\Users\Gamer\adb-fastboot\platform-tools>adb shell

m3_h:/ $ su

m3_h:/ # mv /sdcard/Download/bootanimation.zip /data/adb/

m3_h:/ #

Sobrescribir Las Animaciones De Arranque Y Apagar (Tiempos De Arranque Más Lentos Opcionales)

m3_h:/ # chown root:root /data/adb/bootanimation.zip

m3_h:/ # chmod 0644 /data/adb/bootanimation.zip

m3_h:/ # chcon -v u:object_r:system_file:s0 /data/adb/bootanimation.zip

chcon '/data/adb/bootanimation.zip' to u:object_r:system_file:s0

m3_h:/ # echo "mount -o bind /data/adb/bootanimation.zip /system/media/bootanimation.zip" >> /data/adb/service.d/change_bootanimation.sh

m3_h:/ # echo "mount -o bind /data/adb/bootanimation.zip /system/media/shutanimation.zip" >> /data/adb/service.d/change_bootanimation.sh

m3_h:/ # chmod 755 /data/adb/service.d/change_bootanimation.sh

m3_h:/ # reboot

Sobrescribir suavemente El audio de arranque y apagado (tiempos de arranque más lentos opcionales)

Tenga en cuenta que si reemplaza el audio con una animación personalizada, funcionará utilizando el touchComando creando un archivo en blanco. Si Usted decide mantener la animación de arranque original que tendrá que reemplazar con un archivo de audio real o la radio no arranca completamente, Aunque todavía es accesible a través de adb para revertir los cambios.

m3_h:/ # touch /data/adb/shutaudio.mp3

m3_h:/ # chmod 0644 /data/adb/shutaudio.mp3

m3_h:/ # chcon -v u:object_r:system_file:s0 /data/adb/shutaudio.mp3

chcon '/data/adb/shutaudio.mp3' to u:object_r:system_file:s0

m3_h:/ # echo "mount -o bind /data/adb/shutaudio.mp3 /system/media/shutaudio.mp3" >> /data/adb/service.d/change_bootanimation.sh

m3_h:/ # echo "mount -o bind /data/adb/shutaudio.mp3 /system/media/bootaudio.mp3" >> /data/adb/service.d/change_bootanimation.sh

m3_h:/ # chmod 755 /data/adb/service.d/change_bootanimation.sh

m3_h:/ # reboot

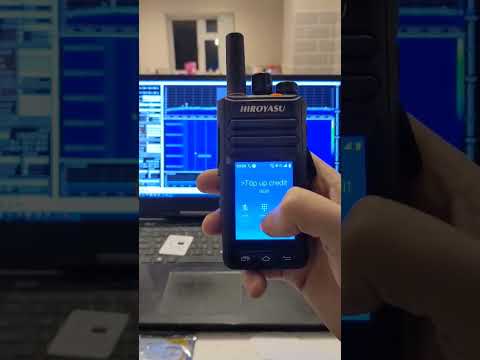

Ejemplo Youtube corto de la animación de arranque y archivos de audio reemplazados.

Modificación del sistema de archivos (método preferido):

Voltear El Sistema De Archivos

Usando MTKClient también es posible volcar el sistema de archivos permitiendo el montaje y edición utilizando un sistema operativo Linux. Pero primero tenemos que volcar el directorio del sistema de archivos raíz de radios conocido como /En este caso.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>python3 mtk.py r system system-backup.img

MTK Flash/Exploit Client Public V2.0.1 (c) B.Kerler 2018-2024

Preloader - Status: Waiting for PreLoader VCOM, please reconnect mobile to brom mode

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

If it is already connected and on, hold power for 10 seconds to reset.

Port - Device detected :)

Preloader - CPU: MT6739/MT6731/MT8765()

Preloader - HW version: 0x0

Preloader - WDT: 0x10007000

Preloader - Uart: 0x11002000

Preloader - Brom payload addr: 0x100a00

Preloader - DA payload addr: 0x201000

Preloader - CQ_DMA addr: 0x10212000

Preloader - Var1: 0xb4

Preloader - Disabling Watchdog...

Preloader - HW code: 0x699

Preloader - Target config: 0x0

Preloader - SBC enabled: False

Preloader - SLA enabled: False

Preloader - DAA enabled: False

Preloader - SWJTAG enabled: False

Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False

Preloader - Root cert required: False

Preloader - Mem read auth: False

Preloader - Mem write auth: False

Preloader - Cmd 0xC8 blocked: False

Preloader - Get Target info

Preloader - HW subcode: 0x8a00

Preloader - HW Ver: 0xcb00

Preloader - SW Ver: 0x2

Preloader - ME_ID: 8C9061A2190D6F2C543FF335D358DBB6

Preloader - SOC_ID: 4A13B658562E8689A847DCA687CFE3C339F3C1866DABBF304FFCD5EEC4CF47D4

DaHandler - Device is unprotected.

DaHandler - Device is in Preloader-Mode.

DAXFlash - Uploading xflash stage 1 from MTK_DA_V5.bin

XFlashExt - Patching da1 ...

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "hash_check" in preloader

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "get_vfy_policy" in preloader

XFlashExt - Patching da2 ...

XFlashExt - Security check patched

XFlashExt - DA version anti-rollback patched

XFlashExt - SBC patched to be disabled

XFlashExt - Register read/write not allowed patched

DAXFlash - Successfully uploaded stage 1, jumping ..

Preloader - Jumping to 0x200000

Preloader - Jumping to 0x200000: ok.

DAXFlash - Successfully received DA sync

DAXFlash - Uploading stage 2...

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - Boot to succeeded.

DAXFlash - Successfully uploaded stage 2

DAXFlash - DA SLA is disabled

DAXFlash - EMMC FWVer: 0x0

DAXFlash - EMMC ID: QE63MB

DAXFlash - EMMC CID: 150100514536334d4203aba6f2a5954b

DAXFlash - EMMC Boot1 Size: 0x400000

DAXFlash - EMMC Boot2 Size: 0x400000

DAXFlash - EMMC GP1 Size: 0x0

DAXFlash - EMMC GP2 Size: 0x0

DAXFlash - EMMC GP3 Size: 0x0

DAXFlash - EMMC GP4 Size: 0x0

DAXFlash - EMMC RPMB Size: 0x400000

DAXFlash - EMMC USER Size: 0x3a3e00000

DAXFlash - HW-CODE : 0x699

DAXFlash - HWSUB-CODE : 0x8A00

DAXFlash - HW-VERSION : 0xCB00

DAXFlash - SW-VERSION : 0x2

DAXFlash - CHIP-EVOLUTION : 0x0

DAXFlash - DA-VERSION : 1.0

DAXFlash - Extensions were accepted. Jumping to extensions...

DAXFlash - Boot to succeeded.

DAXFlash - DA Extensions successfully added

DaHandler - Requesting available partitions ....

DaHandler - Dumping partition "system"

Progress: |██████████| 100.0% Read (0x264000/0x264000, ) 15.77 MB/s06 MB/sB/s

DaHandler - Dumped sector 1294336 with sector count 2506752 as system-backup.img.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>

Editar El Sistema De Archivos

Con un sistema informático Linux o Máquina Virtual es posible montar el sistema de archivos raíz que fue respaldado y realizar cambios. En el siguiente ejemplo estábamos usando una máquina virtual Kali dentro de Virtual Box. También asignamos un tiempo compartido a ser Desktop donde teníamos el directorio mtkclient que la copia de seguridad de la system.imgFue salvado. Tenga en cuenta que también hicimos una copia de este archivo, ya que se editará cuando se monte y cualquier error podría resultar en un sistema de archivos roto. Si tiene algún problema, recuerde que siempre puede restaurar el dispositivo con la copia de seguridad creada al inicio del proyecto.

Crear una carpeta para montar el sistema de archivos en:

┌──(kali㉿kali)-[~]

└─$ sudo mkdir /mnt/android

[sudo] password for kali:

Navegue hasta donde el system.imgLa copia de seguridad se salvó. En este ejemplo había una parte entre un host de Windows y un virtual de kali Linux Máquina asignada a Escritorio, Esto resulta en una ruta en kali linux de /media/sf_Desktop/Entonces necesitábamos navegar hacia el Directorio que almacenaba el descargado system.imgArchivo:

┌──(kali㉿kali)-[~]

└─$ cd /media/sf_Desktop/mtkclient-main/mtkclient-main

El archivo de imagen del sistema ahora necesita ser montado en la carpeta de directorios de forma privada en este ejemplo /mnt/android:

┌──(kali㉿kali)-[/media/sf_Desktop/mtkclient-main/mtkclient-main]

└─$ sudo mount -t ext4 -o loop system-backup.img /mnt/android

Navegue hasta el sistema de archivos montado en la carpeta de fabricación privada:

┌──(kali㉿kali)-[/media/sf_Desktop/mtkclient-main/mtkclient-main]

└─$ cd /mnt/android

Enumere la estructura del directorio para asegurarse de que se ha montado correctamente:

┌──(kali㉿kali)-[/mnt/android]

└─$ ls

acct bugreports charger d default.prop etc init init.rc init.usb.rc lost+found odm proc sbin storage system vendor

bin cache config data dev fstab.enableswap init.environ.rc init.usb.configfs.rc init.zygote32.rc mnt oem product sdcard sys ueventd.rc verity_key

Queríamos eliminar todos los archivos de animaciones de arranque, así que luego navegamos al directorio, ubicado en el system/media:

┌──(kali㉿kali)-[/mnt/android]

└─$ cd system/media

Vuelva a enumerar la estructura del directorio y podemos ver los archivos que quiero eliminar:

┌──(kali㉿kali)-[/mnt/android/system/media]

└─$ ls

audio bootanimation.zip bootaudio.mp3 shutanimation.zip shutaudio.mp3

Quite los archivos que ya no son necesarios. Tenga en cuenta el comando sudo o obtendrá el permiso denegado:

┌──(kali㉿kali)-[/mnt/android/system/media]

└─$ sudo rm bootaudio.mp3 bootanimation.zip shutanimation.zip shutaudio.mp3

Compruebe que los archivos han desaparecido.

┌──(kali㉿kali)-[/mnt/android/system/media]

└─$ ls

audio

Durante las pruebas, se encontró que la eliminación de todos los archivos de audio y animaciones hizo que la radio arrancara con la pantalla de animación de arranque de Android, luego se atascó en este punto, aunque el sistema todavía era accesible a través de adb, se encontró que ya no era posible navegar por la pantalla de radios.

Para resolver este proceso, fue posible suministrar su propio bootanimation.zip reemplazando el original o simplemente deshabilitando la animación. Esto es lo que hemos optado en el proceso de esta guía.

Para desactivar las animaciones de arranque sin tener que rootear la radio, puede editar la default.propArchivo dentro del sistema de archivos montado. Tenga en cuenta que también debe estar root/sudo en el sistema Linux local para completar esto, ya que obtendrá problemas de denegación de permisos.

En el original default.propArchivo en la parte inferior de las ADICIONALES_DEFAULT_PROPERTIES es una línea con los valores de ro.base_build=noahUna nueva línea necesita ser adjuntada a este archivo con su editor de texto Linux favorito de debug.sf.nobootanimation=1.

Original default.prop:

┌──(kali㉿kali)-[/mnt/android]

└─$ sudo cat default.prop

#

# ADDITIONAL_DEFAULT_PROPERTIES

#

ro.actionable_compatible_property.enabled=true

ro.secure=1

security.perf_harden=1

ro.adb.secure=0

ro.allow.mock.location=0

ro.debuggable=1

ro.audio.usb.period_us=16000

ro.camera.api1.max_preview_size=960x540

ro.mediatek.platform=MT6739

dalvik.vm.image-dex2oat-Xms=64m

dalvik.vm.image-dex2oat-Xmx=64m

dalvik.vm.dex2oat-Xms=64m

dalvik.vm.dex2oat-Xmx=512m

dalvik.vm.usejit=true

dalvik.vm.usejitprofiles=true

dalvik.vm.dexopt.secondary=true

dalvik.vm.appimageformat=lz4

pm.dexopt.first-boot=quicken

pm.dexopt.boot=verify

pm.dexopt.install=speed-profile

pm.dexopt.bg-dexopt=speed-profile

pm.dexopt.ab-ota=speed-profile

pm.dexopt.inactive=verify

pm.dexopt.shared=speed

dalvik.vm.dex2oat-minidebuginfo=true

debug.atrace.tags.enableflags=0

ro.hwui.path_cache_size=0

ro.hwui.text_small_cache_width=512

ro.hwui.text_small_cache_height=256

ro.hwui.disable_asset_atlas=true

ro.mediatek.version.branch=alps-mp-p0.mp1

ro.mediatek.version.release=alps-mp-p0.mp1-V5.10

ro.opa.eligible_device=true

ro.setupwizard.mode=OPTIONAL

setupwizard.feature.predeferred_enabled=false

ro.com.google.gmsversion=9_201903

ro.com.android.mobiledata=true

ro.base_build=noah

#

# BOOTIMAGE_BUILD_PROPERTIES

#

ro.bootimage.build.date=Fri Nov 8 17:35:50 CST 2024

ro.bootimage.build.date.utc=1731058550

ro.bootimage.build.fingerpri

Editado default.propArchivo:

┌──(kali㉿kali)-[/mnt/android]

└─$ sudo cat default.prop

#

# ADDITIONAL_DEFAULT_PROPERTIES

#

ro.actionable_compatible_property.enabled=true

ro.secure=1

security.perf_harden=1

ro.adb.secure=0

ro.allow.mock.location=0

ro.debuggable=1

ro.audio.usb.period_us=16000

ro.camera.api1.max_preview_size=960x540

ro.mediatek.platform=MT6739

dalvik.vm.image-dex2oat-Xms=64m

dalvik.vm.image-dex2oat-Xmx=64m

dalvik.vm.dex2oat-Xms=64m

dalvik.vm.dex2oat-Xmx=512m

dalvik.vm.usejit=true

dalvik.vm.usejitprofiles=true

dalvik.vm.dexopt.secondary=true

dalvik.vm.appimageformat=lz4

pm.dexopt.first-boot=quicken

pm.dexopt.boot=verify

pm.dexopt.install=speed-profile

pm.dexopt.bg-dexopt=speed-profile

pm.dexopt.ab-ota=speed-profile

pm.dexopt.inactive=verify

pm.dexopt.shared=speed

dalvik.vm.dex2oat-minidebuginfo=true

debug.atrace.tags.enableflags=0

ro.hwui.path_cache_size=0

ro.hwui.text_small_cache_width=512

ro.hwui.text_small_cache_height=256

ro.hwui.disable_asset_atlas=true

ro.mediatek.version.branch=alps-mp-p0.mp1

ro.mediatek.version.release=alps-mp-p0.mp1-V5.10

ro.opa.eligible_device=true

ro.setupwizard.mode=OPTIONAL

setupwizard.feature.predeferred_enabled=false

ro.com.google.gmsversion=9_201903

ro.com.android.mobiledata=true

ro.base_build=noah

debug.sf.nobootanimation=1

#

# BOOTIMAGE_BUILD_PROPERTIES

#

ro.bootimage.build.date=Fri Nov 8 17:35:50 CST 2024

ro.bootimage.build.date.utc=1731058550

ro.bootimage.build.fingerpri

Al finalizar la edición, el default.propA continuación, necesitamos navegar fuera del sistema de archivos montado listo para desmontar. Tenga en cuenta que si no realiza este paso, se quejará cuando intente ejecutar el siguiente comando en el proceso.

┌──(kali㉿kali)-[/mnt/android/system/media]

└─$ cd

Por último para el lado de linux de las cosas, desmonte el sistema de archivos

┌──(kali㉿kali)-[~]

└─$ sudo umount /mnt/android

Subir el sistema de archivos editado

Una vez que el sistema de archivos ha sido editado, la última parte del proceso es simplemente cargarlo de nuevo en la radio. Una vez completado, retire la batería y el cable USB, vuelva a conectar la batería y arranque la radio sin sonidos ni animación.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>python3 mtk.py w system system-backup.img

MTK Flash/Exploit Client Public V2.0.1 (c) B.Kerler 2018-2024

Preloader - Status: Waiting for PreLoader VCOM, please reconnect mobile to brom mode

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

If it is already connected and on, hold power for 10 seconds to reset.

..Port - Device detected :)

Preloader - CPU: MT6739/MT6731/MT8765()

Preloader - HW version: 0x0

Preloader - WDT: 0x10007000

Preloader - Uart: 0x11002000

Preloader - Brom payload addr: 0x100a00

Preloader - DA payload addr: 0x201000

Preloader - CQ_DMA addr: 0x10212000

Preloader - Var1: 0xb4

Preloader - Disabling Watchdog...

Preloader - HW code: 0x699

Preloader - Target config: 0x0

Preloader - SBC enabled: False

Preloader - SLA enabled: False

Preloader - DAA enabled: False

Preloader - SWJTAG enabled: False

Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False

Preloader - Root cert required: False

Preloader - Mem read auth: False

Preloader - Mem write auth: False

Preloader - Cmd 0xC8 blocked: False

Preloader - Get Target info

Preloader - HW subcode: 0x8a00

Preloader - HW Ver: 0xcb00

Preloader - SW Ver: 0x2

Preloader - ME_ID: 8C9061A2190D6F2C543FF335D358DBB6

Preloader - SOC_ID: 4A13B658562E8689A847DCA687CFE3C339F3C1866DABBF304FFCD5EEC4CF47D4

DaHandler - Device is unprotected.

DaHandler - Device is in Preloader-Mode.

DAXFlash - Uploading xflash stage 1 from MTK_DA_V5.bin

XFlashExt - Patching da1 ...

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "hash_check" in preloader

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "get_vfy_policy" in preloader

XFlashExt - Patching da2 ...

XFlashExt - Security check patched

XFlashExt - DA version anti-rollback patched

XFlashExt - SBC patched to be disabled

XFlashExt - Register read/write not allowed patched

DAXFlash - Successfully uploaded stage 1, jumping ..

Preloader - Jumping to 0x200000

Preloader - Jumping to 0x200000: ok.

DAXFlash - Successfully received DA sync

DAXFlash - Uploading stage 2...

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - Boot to succeeded.

DAXFlash - Successfully uploaded stage 2

DAXFlash - DA SLA is disabled

DAXFlash - EMMC FWVer: 0x0

DAXFlash - EMMC ID: QE63MB

DAXFlash - EMMC CID: 150100514536334d4203aba6f2a5954b

DAXFlash - EMMC Boot1 Size: 0x400000

DAXFlash - EMMC Boot2 Size: 0x400000

DAXFlash - EMMC GP1 Size: 0x0

DAXFlash - EMMC GP2 Size: 0x0

DAXFlash - EMMC GP3 Size: 0x0

DAXFlash - EMMC GP4 Size: 0x0

DAXFlash - EMMC RPMB Size: 0x400000

DAXFlash - EMMC USER Size: 0x3a3e00000

DAXFlash - HW-CODE : 0x699

DAXFlash - HWSUB-CODE : 0x8A00

DAXFlash - HW-VERSION : 0xCB00

DAXFlash - SW-VERSION : 0x2

DAXFlash - CHIP-EVOLUTION : 0x0

DAXFlash - DA-VERSION : 1.0

DAXFlash - Extensions were accepted. Jumping to extensions...

DAXFlash - Boot to succeeded.

DAXFlash - DA Extensions successfully added

Progress: |██████████| 100.0% Write (0x264000/0x264000, ) 4.61 MB/s60 MB/sMB/s

Wrote system-backup.img to sector 1294336 with sector count 2506752.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>

Una vez completada, la radio debe arrancar sin animación de arranque ni sonidos. También es posible comprobar para asegurarse de que el estado de arranque está de hecho en el estado verde a través de adb.

m3_h:/ $ getprop ro.boot.verifiedbootstate

green

m3_h:/ $ ls /sy

sys/ system/

m3_h:/ $ ls /system/media/

audio

m3_h:/ $

A partir del 13-02-2025 estamos trabajando en la mejor manera de reemplazar la pantalla de salpicaduras de arranque 4g LTE sin tener que desbloquear el cargador de arranque, lo que resulta en tiempos de arranque adicionales.

Comandos y modos adicionales

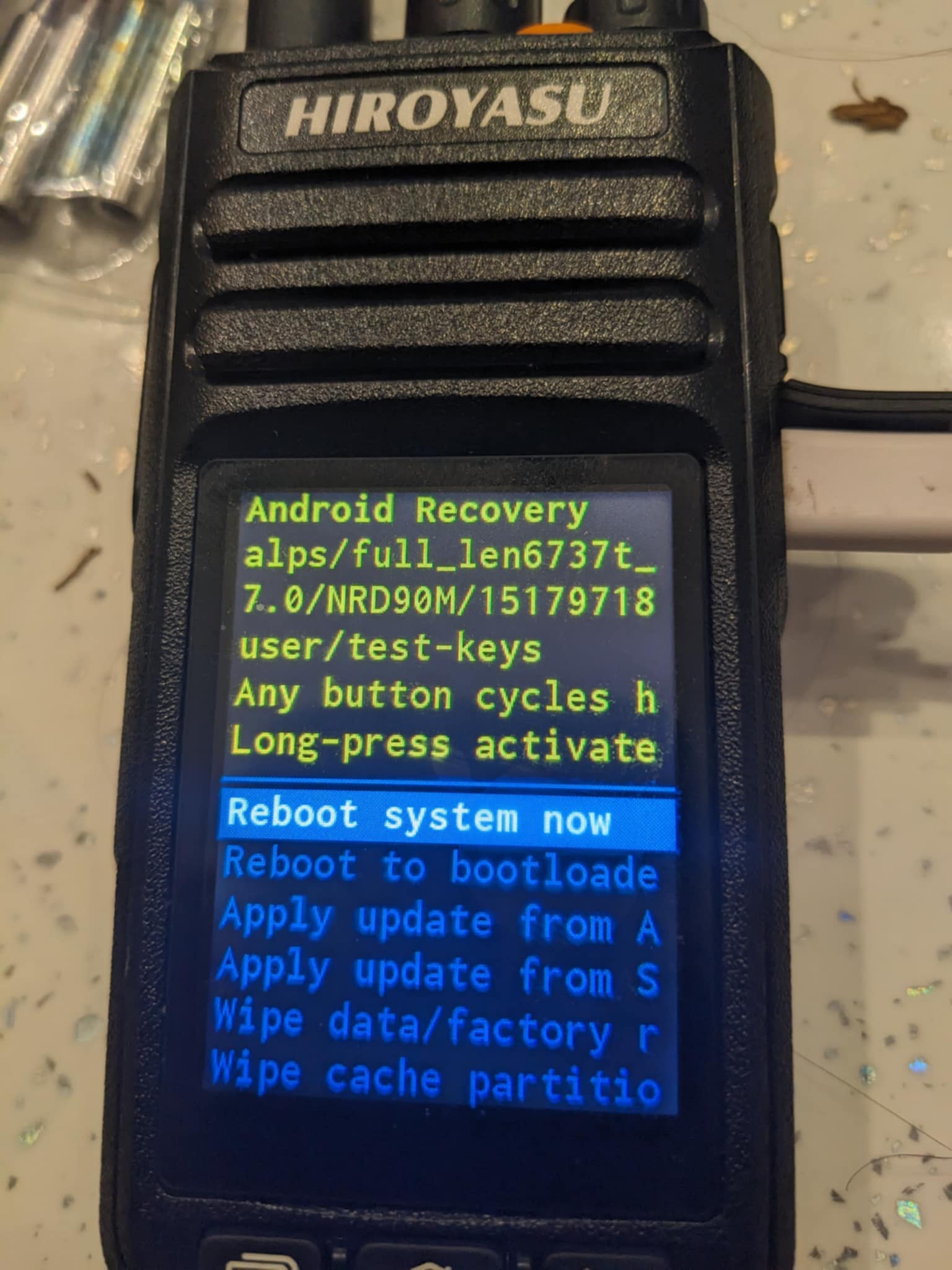

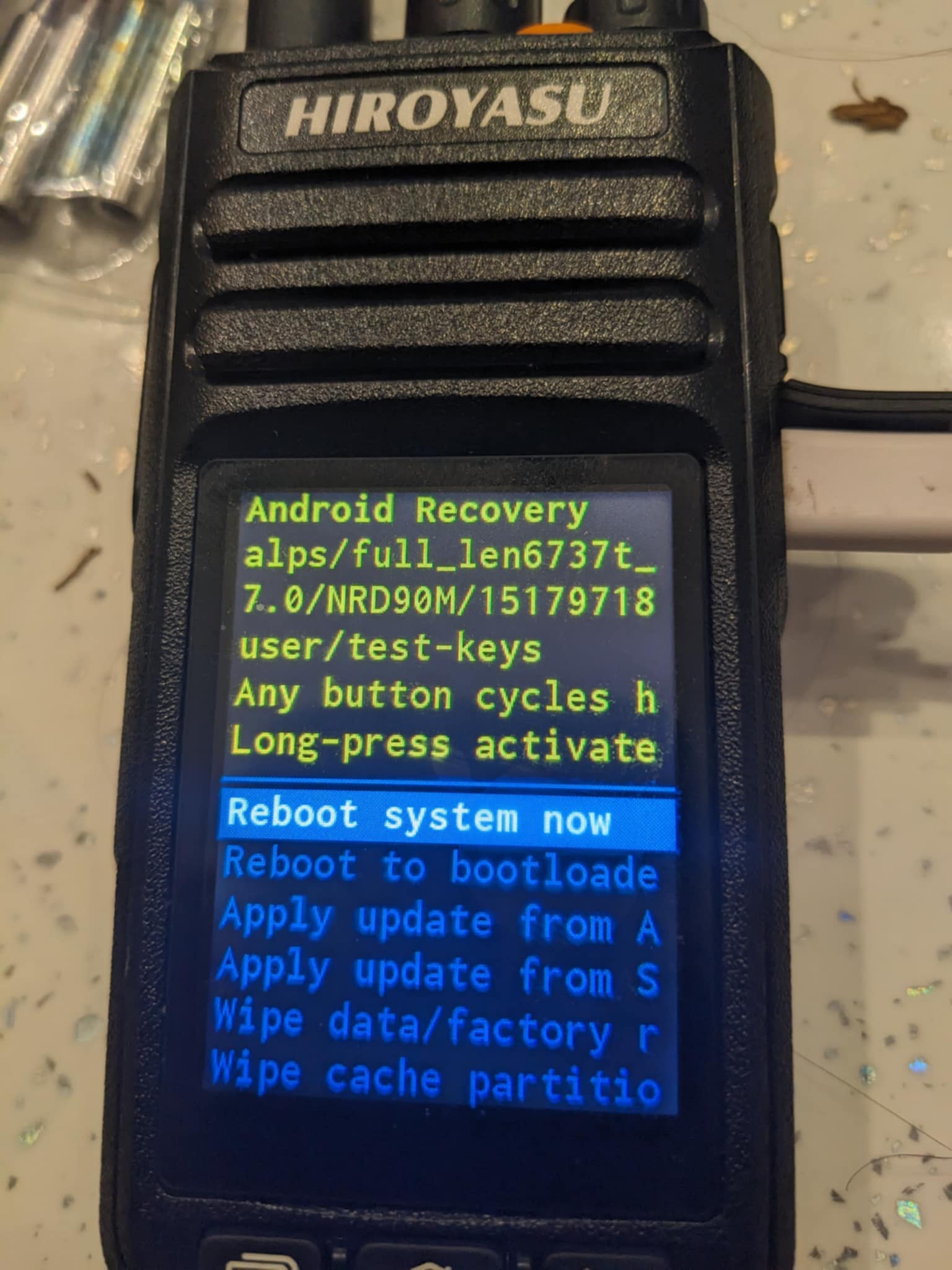

Inicio En El Modo De Recuperación ( Se Requiere Un Bootloader Desbloqueado)

El arranque en el modo de recuperación se desactivó originalmente y la radio no haría nada más que bloquear la pantalla. Cuando el gestor de arranque se desbloquea con el cliente MTK, esto permitió el modo de recuperación.

C:\Users\Gamer\adb-fastboot\platform-tools>adb reboot recovery

C:\Users\Gamer\adb-fastboot\platform-tools>

Luego espere a que la radio se reinicie. ahora puede usar la perilla junto a la antena para navegar hacia arriba y hacia abajo a través del menú para seleccionar un elemento simplemente mantenga presionado el botón de emergencia naranja en la parte superior de la radio durante un par de segundos. Tenga en cuenta que mientras está en este modo la radio también está disponible a través de adb.

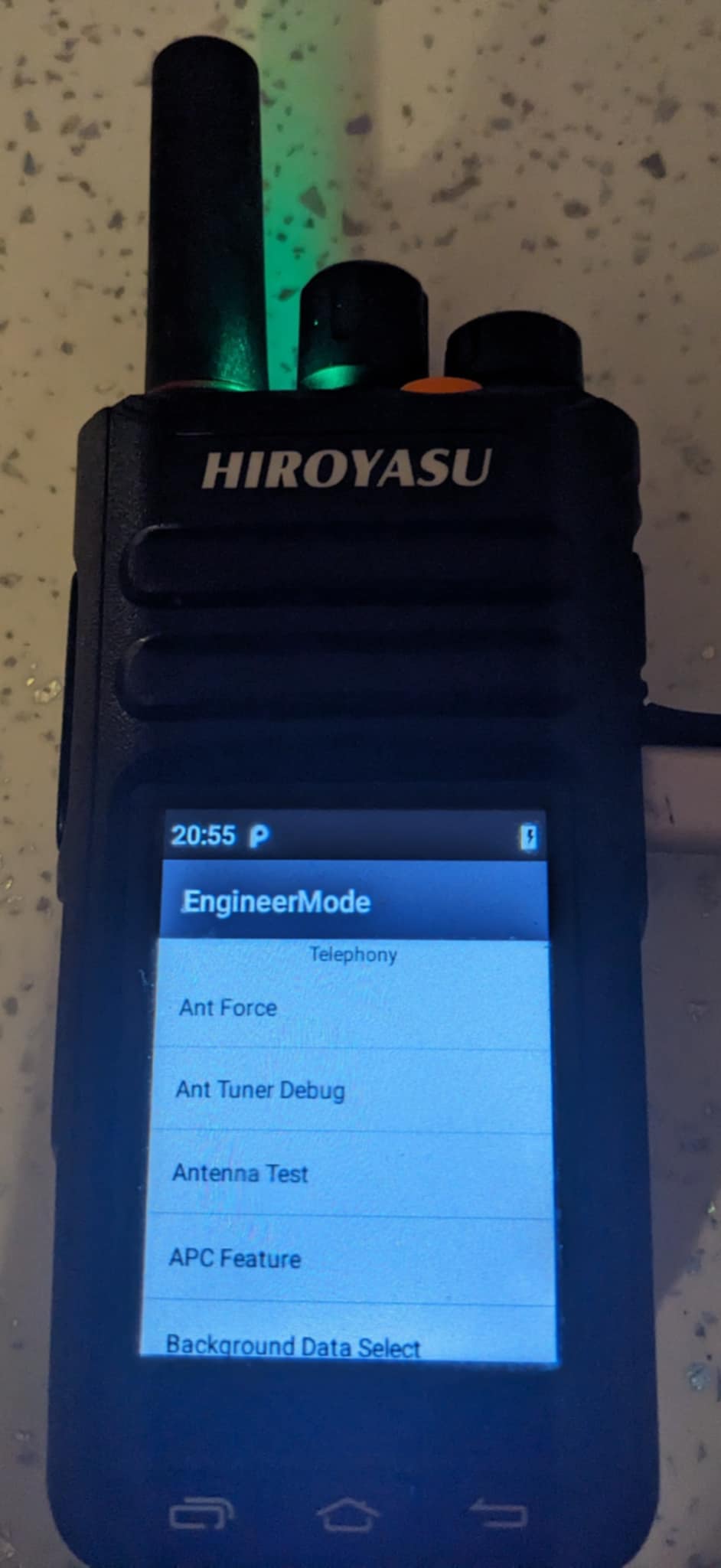

Modo de ingeniero MTK

Usando el siguiente comando en el teclado de marcación se habilitarán algunas características ocultas. Deslice el dedo hacia la izquierda de la derecha para otros ajustes, utilice bajo su propio riesgo.

Dial:

*#*#3646633#*#*

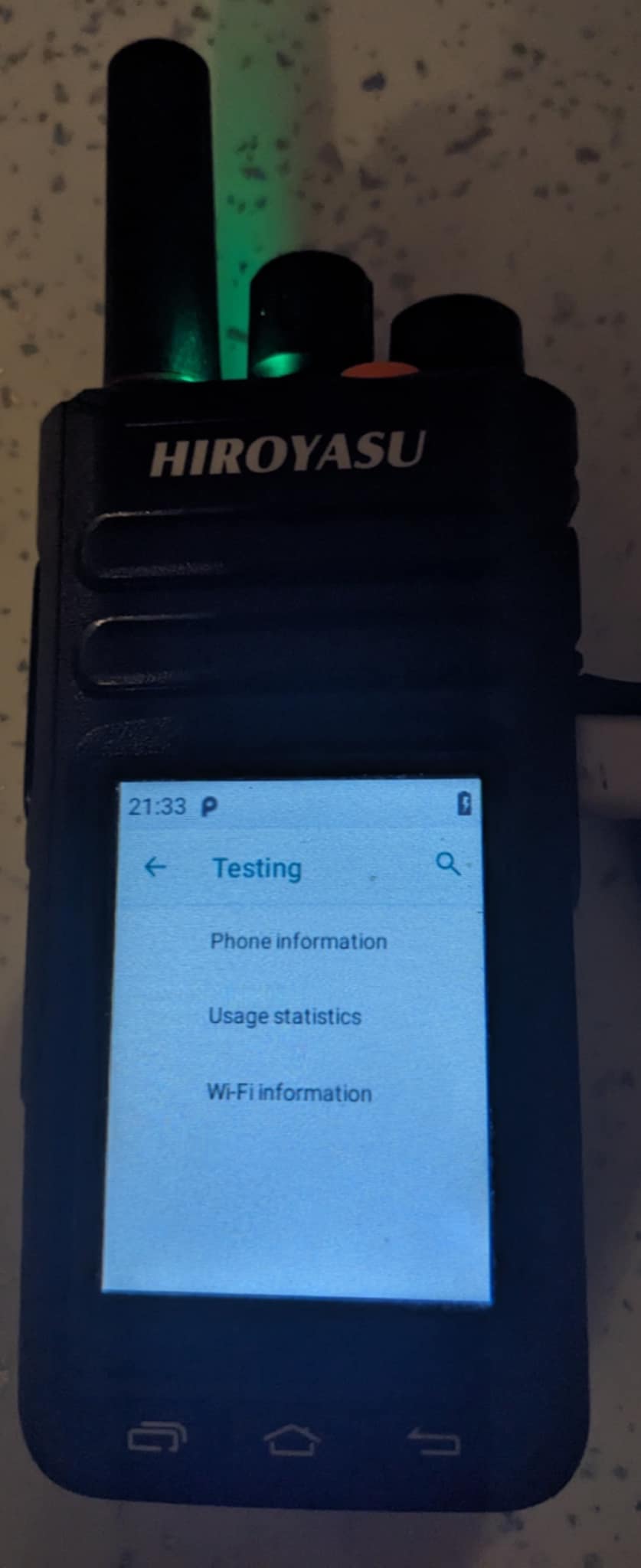

Información de Radio

Esto ha sido rebautizado como “prueba”, pero en la mayoría de los teléfonos MTK debería ser “Info”.

Dial:

*#*#4636#*#*

Habilitar / Deshabilitar la instalación de la aplicación

Al igual que el modo de ingeniería, vaya al teclado de marcación e introduzca los siguientes códigos. Esto permitirá deshabilitar la instalación de la aplicación en la radio.

Dial:

*#13579*#

Habilitado:

Desactivado:

Obtención de informes de errores

Puede encontrar información adicional aquí sobre el formato de informe de errores

C:\Users\Gamer\adb-fastboot\platform-tools>adb bugreport bugreport

/data/user_de/0/com.android.shell/files/bugreports/bugrepo...file pulled, 0 skipped. 8.8 MB/s (1226237 bytes in 0.132s)

Bug report copied to bugreport.zip

C:\Users\Gamer\adb-fastboot\platform-tools>

Ver IMIE & MEID

Dial:

*#06#

Restauración de copia de seguridad completa

Tenga en cuenta que esto tomará alrededor de una hora para completar.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>python3 mtk.py wf full-backup.img

MTK Flash/Exploit Client Public V2.0.1 (c) B.Kerler 2018-2024

Preloader - Status: Waiting for PreLoader VCOM, please reconnect mobile to brom mode

Port - Hint:

Power off the phone before connecting.

For brom mode, press and hold vol up, vol dwn, or all hw buttons and connect usb.

For preloader mode, don't press any hw button and connect usb.

If it is already connected and on, hold power for 10 seconds to reset.

...........

Port - Device detected :)

Preloader - CPU: MT6739/MT6731/MT8765()

Preloader - HW version: 0x0

Preloader - WDT: 0x10007000

Preloader - Uart: 0x11002000

Preloader - Brom payload addr: 0x100a00

Preloader - DA payload addr: 0x201000

Preloader - CQ_DMA addr: 0x10212000

Preloader - Var1: 0xb4

Preloader - Disabling Watchdog...

Preloader - HW code: 0x699

Preloader - Target config: 0x0

Preloader - SBC enabled: False

Preloader - SLA enabled: False

Preloader - DAA enabled: False

Preloader - SWJTAG enabled: False

Preloader - EPP_PARAM at 0x600 after EMMC_BOOT/SDMMC_BOOT: False

Preloader - Root cert required: False

Preloader - Mem read auth: False

Preloader - Mem write auth: False

Preloader - Cmd 0xC8 blocked: False

Preloader - Get Target info

Preloader - HW subcode: 0x8a00

Preloader - HW Ver: 0xcb00

Preloader - SW Ver: 0x2

Preloader - ME_ID: 8C9061A2190D6F2C543FF335D358DBB6

Preloader - SOC_ID: 4A13B658562E8689A847DCA687CFE3C339F3C1866DABBF304FFCD5EEC4CF47D4

DaHandler - Device is unprotected.

DaHandler - Device is in Preloader-Mode.

DAXFlash - Uploading xflash stage 1 from MTK_DA_V5.bin

XFlashExt - Patching da1 ...

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "hash_check" in preloader

Mtk - Patched "Patched loader msg" in preloader

Mtk - Patched "get_vfy_policy" in preloader

XFlashExt - Patching da2 ...

XFlashExt - Security check patched

XFlashExt - DA version anti-rollback patched

XFlashExt - SBC patched to be disabled

XFlashExt - Register read/write not allowed patched

DAXFlash - Successfully uploaded stage 1, jumping ..

Preloader - Jumping to 0x200000

Preloader - Jumping to 0x200000: ok.

DAXFlash - Successfully received DA sync

DAXFlash - Uploading stage 2...

DAXFlash - Upload data was accepted. Jumping to stage 2...

DAXFlash - Boot to succeeded.

DAXFlash - Successfully uploaded stage 2

DAXFlash - DA SLA is disabled

DAXFlash - EMMC FWVer: 0x0

DAXFlash - EMMC ID: QE63MB

DAXFlash - EMMC CID: 150100514536334d4203aba6f2a5954b

DAXFlash - EMMC Boot1 Size: 0x400000

DAXFlash - EMMC Boot2 Size: 0x400000

DAXFlash - EMMC GP1 Size: 0x0

DAXFlash - EMMC GP2 Size: 0x0

DAXFlash - EMMC GP3 Size: 0x0

DAXFlash - EMMC GP4 Size: 0x0

DAXFlash - EMMC RPMB Size: 0x400000

DAXFlash - EMMC USER Size: 0x3a3e00000

DAXFlash - HW-CODE : 0x699

DAXFlash - HWSUB-CODE : 0x8A00

DAXFlash - HW-VERSION : 0xCB00

DAXFlash - SW-VERSION : 0x2

DAXFlash - CHIP-EVOLUTION : 0x0

DAXFlash - DA-VERSION : 1.0

DAXFlash - Extensions were accepted. Jumping to extensions...

DAXFlash - Boot to succeeded.

DAXFlash - DA Extensions successfully added

Progress: |██████████| 100.0% Write (0x1D1F000/0x1D1F000, ) 4.35 MB/s.16 MB/sB/s

Wrote full-backup.img to sector 0 with sector count 30535680.

C:\Users\Gamer\Desktop\mtkclient-main\mtkclient-main>

QRM Desde La Pantalla (Advertencia)

QRM de la pantalla podría hacer posible que los gobiernos y otros fisgones puedan saber cuándo usar la radio. Debido a la pantalla que filtra ruido. Una de las frecuencias conocidas en las que se puede escuchar la radio es 491.4

Esto no se ha probado, pero podría ser posible usar TempestSdr para espiar uno de la pantalla que está en la actualidad Pruebas.

Internos

Al quitar la carcasa hay dos tornillos de seguridad en la parte inferior de la radio detrás de la batería. El uso de una pequeña llave Allen será Afloje los tornillos si no tiene la herramienta correcta. Finalmente, hay un par de clips que sostienen la cubierta, usando un conjunto de pinzas, fue posible sacar la cubierta de la parte posterior que revela los internos.

Notas Adicionales

Modo Precargador ( Posiblemente Ladrillado)

Por ejemplo, si el cargador de arranque está bloqueado y se aplicó una imagen de salpicadura de arranque personalizada. La radio parecería ya no arrancar, pero cuando se conecta a una computadora, son sonidos de la computadora donde la radio está cambiando los modos.

- Apague la radio con un cable USB izquierdo enchufado en la radio y el extremo del portátil. Retire La Batería.

- Vuelva a conectar la batería Y espere el sonido de la notificación de conexión USB en el ordenador.

- Desconecte y vuelva a conectar la batería y ahora debe detectarse.

A partir de este punto, todavía es posible deslanchar el dispositivo con la copia de seguridad de imagen completa que debería crearse al iniciar esta guía.

Recursos

- Vídeo que proporciona algunos punteros en el enraizamiento de mtk dispositivos.

- Cliente Mtk

- LogoBuilder

- ¿Magisk

Créditos

- Todas las personas que contribuyeron y crearon MTK Client.

- El Creador de LogoBuilder

- El Creador de Magisk

- Gracias a Jeremy Turner M1CVZ por ordenar la radio permitiendo a M7SYN realizar el proceso de enraizamiento.

- Edición y corrección de pruebas por Ben Brown